(*?↓˙*) Grundtechnologie der Blockchain basierende Blockchain -Technologien umfassen hauptsächlich die Technologie des großen

verteilten Buches, des Konsensmechanismus, der Kryptographie und der intelligenten Verträge. Erstens sind die verteilten Bücher die grundlegenden Komponenten der Blockchain. Es handelt sich um eine gemeinsam genutzte, kopierte und synchronisierte Datenbank zwischen mehreren Computern in einem Netzwerk und basiert nicht auf einem einzelnen Server, sondern speichert Daten auf mehreren Knoten über das Netzwerk. Dieses Design verbessert Transparenz, Sicherheit und Widerstand gegen Systemangriffe. Da die Daten geändert werden, müssen mehr als 50% der Knoten des Netzwerks gleichzeitig kontrolliert werden, was in der Praxis fast unmöglich ist. Im Bitcoin -System werden beispielsweise Transaktionsunterlagen in einem großen verteilten Buch mit jedem Knoten mit einer vollständigen Kopie gespeichert, wodurch die Unveränderlichkeit von Daten garantiert wird. Zweitens sind Konsensmechanismen von wesentlicher Bedeutung, um das Problem zu beheben, wie alle Knoten in einem dezentralen Netzwerk auf den Datenzustand zustimmen können. Das Blockchain -System verwendet verschiedene Konsensalgorithmen, wie z. B. Beweise für Arbeit, Beweis für die Beteiligung und den Nachweis der anvertrauten Teilnahme. Diese Konsensmechanismen garantieren, dass die Hinzufügung neuer Blöcke bestimmte Regeln befolgt, die Konsistenz und Integrität der Blockchain beibehält und böswilliges Verhalten wie doppelte Zahlungen verhindert. Zum Beispiel nimmt Bitcoin einen Arbeitsbeweismechanismus an, den Wettbewerb um Rechnungslegungsrechte durch Lösung komplexer mathematischer Probleme und sicherstellen die Sicherheit und die dezentralen Merkmale des Netzwerks. Kryptographie ist der Eckpfeiler der Blockchain -Sicherheit. Es gewährleistet die Vertraulichkeit, Integrität und Unveränderlichkeit von Daten durch eine Reihe von Verschlüsselungsalgorithmen und -technologien. Kryptographiewerkzeuge wie Verschlüsselung öffentlicher Schlüssel, private Schlüsselsignaturen und Hash -Funktionen wurden in Blockchain häufig verwendet. Die Vereinigung von öffentlichen und privaten Schlüssel wird zur Authentifizierung und Verschlüsselung von Daten und Entschlüsselung verwendet, während die Hash -Funktion verwendet wird, um einen einzelnen Blockabdruck zu generieren. Diese Technologien garantieren gemeinsam die Sicherheit und Glaubwürdigkeit der Blockchain -Daten. Schließlich sind intelligente Verträge IT -Programme, die Rechtsereignisse und Maßnahmen ausführen, steuern oder automatisch dokumentieren. Auf der Blockchain existieren intelligente Verträge in Form von Code, und wenn die vordefinierten Bedingungen ausgelöst werden, werden die entspre chenden Vertragsbedingungen automatisch ausgeführt. Diese automatisierte Ausführung verbessert die Wirksamkeit von Transaktionen und Vertrauen erheblich und verringert die Abhängigkeit von Vermittlern der dritten Teilnahme. Auf der Ethereum -Plattform können Entwickler beispielsweise intelligente Verträge erstellen, um digitale Vermögenswerte zu verwalten, abzustimmen oder andere komplexe kommerzielle Logik zu implementieren. Zusammenfassend umfassen die Hauptblockchain -Technologien die Technologie des großartigen verteilten Buches, der einvernehmliche Mechanismus, die Kryptographie und die intelligenten Verträge. Diese Technologien sind voneinander abhängig und ergänzen sich zusammen und bilden zusammen die Blockchain, eine Datenaustausch und eine dezentrale, sichere und zuverlässige Datenaustauschplattform.(°ο°) vier Haupttechnologien der Kernblockchain

Die vier Haupttechnologien der Kernblockchain sind:

Punkt-zu-Punkt-Technologie: Diese Technologie baut eine dezentrale Netzwerkstruktur auf, die die Zuverlässigkeits- und Versagensvorbündungsfähigkeiten verbessert, indem die systemübergreifenden Daten zugenommen werden.

Asymmetrische Verschlüsselungstechnologie: Diese Technologie sorgt für die sichere Übertragung von Daten. Für die Verschlüsselung werden öffentliche Schlüssel verwendet, und private Schlüssel werden zur Entschlüsselung verwendet, wodurch die Mühe der Schlüsselsynchronisation vermieden, das Risiko von gemeinsamen Schlüsseln in der symmetrischen Verschlüsselung löst und die Kommunikation sicherer macht.

Hash-Algorithmus: Als Datenverifizierungsinstrument kann der Hash-Algorithmus Informationen über jede Länge in einen Hash-Wert mit fester Länge umwandeln, um die Integrität von Transaktionen zu überprüfen. Es ist die Grundlage für Blockchain, um sicherzustellen, dass Transaktionen nicht manipuliert werden.

Konsensmechanismus: Der Konsensmechanismus ist der "soziale Vertrag" der Blockchain, um sicherzustellen, dass alle Knoten mit dem Zustand der Blockchain übereinstimmen. Gemeinsame Konsensmechanismen wie Nachweis der Arbeit, der Nachweis des Anteils und der Kapazitätsnachweis gewährleisten die Fairness und Konsistenz des Systems durch Wettbewerbs- und Belohnungsmechanismen.

Die für Blockchain Blockchain -Technologie erforderliche Technologie basiert hauptsächlich auf Kernkomponenten wie verteilten Ledgers, Verschlüsselungsalgorithmen, Konsensmechanismen und intelligenten Verträgen. 1. Distributed Ledger: Die Grundlage der Blockchain ist die verteilte Ledger -Technologie, eine verteilte Datenbank, die den gesamten Transaktionsverlauf aufzeichnet und über mehrere Netzwerkknoten verteilt ist. Jeder Knoten verfügt über eine vollständige Kopie des Hauptbuchs, die Transparenz und Unveränderlichkeit der Informationen sicherstellt. Um Informationen in einem Block zu ändern, müssen die meisten Knoten sie gleichzeitig ändern. Dies ist in den tatsächlichen Operationen fast unmöglich zu erreichen. 2. Kryptografischer Algorithmus: Blockchain verwendet Verschlüsselungstechnologie, um die Datensicherheit und -anonymität zu gewährleisten. Hash-Funktionen werden verwendet, um Transaktionsdaten in Hash-Werte mit festen Längen umzuwandeln, um die Datenintegrität und Irreversibilität sicherzustellen. Für digitale Signaturen wird eine asymmetrische öffentliche und private Schlüsselverschlüsselungstechnologie verwendet, um sicherzustellen, dass die Identität des Initiators der Transaktion wahr und unbestreitbar ist. 3.. Konsensmechanismus: In einem Blockchain -Netzwerk müssen alle Transaktionen durch einen bestimmten Konsensmechanismus überprüft werden, bevor sie zu einem neuen Block hinzugefügt werden. Zu den häufigen Konsensmechanismen gehören der Nachweis der Kalibrierung, des Sports und vieles mehr. Diese Mechanismen ermöglichen es allen Teilnehmern des Netzwerks, der Transaktionsgeschichte zuzustimmen und Betrug und Doppelausgabenprobleme zu verhindern. V. Intelligente Verträge enthalten voreingestellte Regeln und Bedingungen. Sobald diese Bedingungen erfüllt sind, wird der Vertrag automatisch ausgeführt, wodurch die Transaktionseffizienz und die Verringerung der Vermittlerverbindungen erhöht werden. Die Kombination dieser Technologien macht Blockchain zu einer sicheren, transparenten, dezentralen Speicher- und Austauschplattform, die in mehreren Bereichen weit verbreitet ist, einschließlich digitaler Währung, Finanzierung der Lieferkette, dem Internet der Dinge und der Identitätsauthentifizierung.(-__-)b Was sind die Anwendungen der Blockchain -Technologie? Die

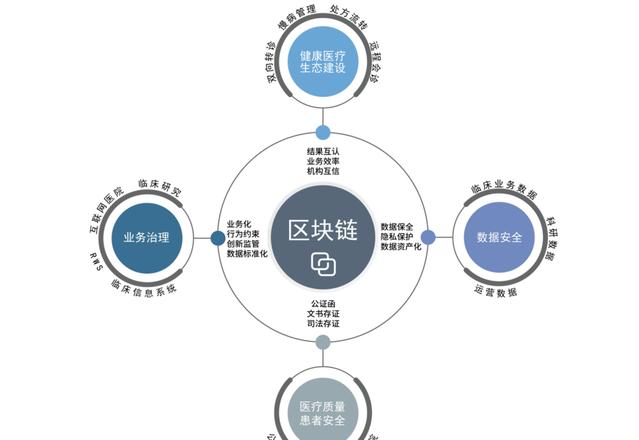

Blockchain -Technologie wird in vielen Branchen weit verbreitet und hat die Effizienz und Zuverlässigkeit erheblich verbessert, indem transparente und sichere Datenspeicherung und -transaktionen bereitgestellt werden. JD Logistics hat die vollständige Verfolgung von Rindfleisch- und Hammelprodukten erreicht, indem eine Blockchain -Rückverfolgbarkeitsplattform erstellt wurde. Verbraucher können alle Informationen über das Produkt in einem Klick erhalten. Im medizinischen Bereich wird es zur Verwaltung elektronischer Quittungen mithilfe der Blockchain -Technologie verwendet, sodass Patienten die Quittungsinformationen für frühere medizinische Behandlungen mit nur einem Klick ansehen können, wodurch die medizinische Effizienz erheblich verbessert wird. Deep Shenzhen übernahm die Führung mit der Einführung von Blockchain -Evidenz -Speicher -Technologie und startete ein Online -Darlehensabstimmungssystem, um Fairness und Transparenz im Abstimmungsprozess zu gewährleisten. Darüber hinaus hat sich der multinationale Einzelhandelsriese Walmart auch Blockchain Alliance Medicine Ledger angeschlossen, um die Blockchain -Technologie zu verwenden, um Arzneimittelquellen zu verfolgen und die Sicherheit der Arzneimittel sicherzustellen. Die Anwendung der Blockchain -Technologie ist viel mehr als das. Es hat die Betriebsmodelle vieler Branchen verändert und für Unternehmen und Verbraucher beispiellose Komfort vermittelt. Aus den oben genannten Fällen können wir feststellen, dass die Blockchain -Technologie in allen Lebensdauern allmählich immer mehr allgegenwärtiger wird, und der Umfang seiner Anwendungen wird in Zukunft weiter expandieren. Weitere Beispiele für Blockchain -Technologie finden Sie auf der Website für Passwort -Finanzierung, um weitere Informationen zu erhalten. Die fortgesetzten technologischen Fortschritte haben zu einer umfassenderen Untersuchung der Möglichkeiten der Blockchain und zu wachsenden Anwendungen in verschiedenen Bereichen geführt. Was ist nicht in der in der großen Blockchain verwendeten Technologie enthalten? Blockchain -Technologie verwendet eine Vielzahl von Technologien, einschließlich verteilter Datenspeicherung, Übertragung zwischen Zweigen, Konsensmechanismen und Verschlüsselungsalgorithmen. Diese Technologien wurden von Experten, Sportexperten und Betriebsteams in der Marktforschung und -entwicklung nach Nachfrage entwickelt. ** Blockchain -Klassifizierung: ** 1. ** Persönliche Kette **: Diese Art von Blockchain hat eine zentralisierte Kontrolle. Mit der Hauptbuchentechnologie der Blockchain kann sie ausschließlich dem Unternehmen oder Einzelperson gehören und hat das Recht, für die Blockchain zu schreiben. Im Vergleich zu anderen verteilten Speicherlösungen sind persönliche Ketten nicht viel unterschiedlich. 2. ** Öffentliche Kette **: Die offene Blockchain ist die frühe Blockchain und der am häufigsten verwendete Blockchain -Typ. 3. ** Alliance -Kette **: Die Allianzkette wird durch mehrere in der Gruppe angegebene vor -ausgewählte Knoten erklärt. Die Erstellung jedes Blocks wird durch alle vorgefertigten Knoten bestimmt, und andere Zugriffsknoten können an Transaktionen teilnehmen, aber nicht am Buchhaltungsprozess teilnehmen. Im Wesentlichen ist dies immer noch eine Management -Buchhaltung, wird jedoch verteilt. Die Anzahl der ausgewählten Knoten und die Bestimmung der Schwellung jedes Blocks ist der Hauptrisikopunkt der Blockchain. Eine andere Person kann durch eine offene API eine begrenzte Abfrage erstellen. (Hinweis: Die Eingangsnummer gemäß der "Blockchain -Klassifizierung" des Originaltextes wurde bei Bedarf nicht absorbiert. Als nächstes befindet sich die modifizierte Reihenfolge und die modifizierte Anzahl.)