Erläuterung von Blockchain

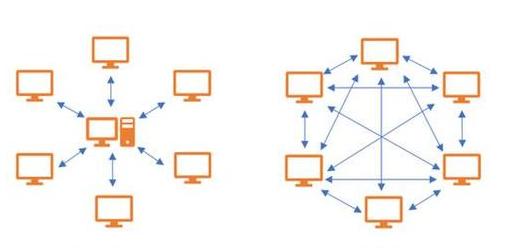

Blockchain ist eine neue Art von Informations- und Netzwerk -Technologie, die Verschlüsselungstechnologie, verteilte Netzwerke und Konsensmechanismen verwendet, um sicherzustellen, dass die von jedem Knoten im Netzwerk aufgezeichneten Informationen wahr und effektiv sind.

1. Die Kernzusammensetzung der Blockchain -Verschlüsselungstechnologie: Blockchain nimmt den elliptischen Kurvenverschlüsselungsalgorithmus an, der ein asymmetrischer Verschlüsselungsalgorithmus mit schneller Geschwindigkeit und hoher Sicherheit ist. Es kann die Einzigartigkeit der Benutzeridentität sicherstellen und die durch Verschlüsselung geschützten Daten schützen und kann nicht manipuliert werden. Verteilter Netzwerk: Blockchain erreicht die Netzwerkautonomie durch Dezentralisierung verteilter Strukturen. Das Verhalten jedes Knotens ist unabhängig und die Verschlüsselungstechnologie stellt sicher, dass jeder Knoten nicht gegen die Regeln verstoßen kann. Konsensmechanismus: Der Konsensmechanismus von Blockchain wird verwendet, um sicherzustellen, dass alle Knoten bestimmte Regeln befolgen, wenn neue Datensätze hinzugefügt werden, um die Authentizität und Glaubwürdigkeit von Informationen zu gewährleisten. Die derzeit bekannten Konsensmechanismen sind nicht perfekt und entwickeln sich immer noch weiter.

2. Anwendung von Blockchain

Soziales Feld: Die Blockchain -Technologie kann verwendet werden, um Benutzerdaten über Plattformen und Systeme sicher und effizient zu übertragen und auch zum Wartung und Schutz von Datensätzen wie Eigentümer- und Notarisierungsfragen zu verwalten und zu schützen. Finanzfeld: Blockchain hat manipulationssichere, verteilte und unveränderliche Immobilien und ist ideal, um die Kosten zu senken und die Finanzgeschäfte zu vereinfachen. Zum Beispiel hat das Shenzhen Digital Currency Research Institute der People's Bank of China eine Blockchain -Plattform für Handelsfinanzierung aufgebaut. Versicherungsfeld: Die Blockchain -Technologie kann verwendet werden, um die Effizienz und Transparenz von Transaktionen und Siedlungen zu verbessern sowie den Produktions- und Wachstumsprozess von Produkten zu verfolgen. Inhaltsverteilung Feld: Blockchain kann das aktuelle Ungleichgewicht zwischen Inhaltserstellern und Verlegern erheblich verändern und es den Zuschauern ermöglichen, ihren bevorzugten Inhaltsanbietern direkt Gebühren zu geben. Medizinisches Feld: Die Blockchain -Technologie kann die Speicherung und Übertragung von Gesundheitsdaten vollständig verändern und es medizinischen und Gesundheitssystemen ermöglichen, die medizinischen Unterlagen der Patienten in Echtzeit und sicher zu aktualisieren.

3. Einschränkungen und Risiken von Blockchain

Netzwerkversagen: Langzeit- und groß angelegte Netzwerkausfälle beeinflussen den normalen Betrieb des Blockchain-Systems. Verschlüsselungstechnologierisiken: Wenn die theoretische Grundlage der Verschlüsselungstechnologie durchbrochen wird, wird das System sofort zusammenbrechen. Branchenanwendbarkeit: Blockchain ist nicht für alle Branchen anwendbar, und die Hauptprobleme in einigen Branchen können nicht durch Blockchain gelöst werden. Entscheidungsmechanismusrisiko: Wenn der Händler kein Fremder ist, besteht das Risiko eines Allianzgewinns, was zu einem Systemversagen führen kann. Technologieunabhängige Risiken: Mein Land hat keine unabhängige, sichere und kontrollierbare zugrunde liegende Plattform im Bereich der Blockchain -Technologie, und es besteht technische, finanzielle und wirtschaftliche Risiken.

Blockchain als neue Informations- und Netzwerk -Technologie hat umfassende Anwendungsaussichten, aber auch Einschränkungen und Risiken. Daher ist es notwendig, die Innovation und Entwicklung von Blockchain -Technologie und -industrie zu fördern, die Hauptrichtung zu klären, die Investitionen zu erhöhen und eine Reihe wichtiger Kerntechnologien zu erobern.

Welche Blockchain -Sicherheitstechnologie umfasst die

Blockchain -Sicherheitstechnologie deckt mehrere wichtige Aspekte ab, um die Stabilität und Zuverlässigkeit dieses dezentralen Systems zu gewährleisten. 1.P2P-Netzwerkprotokoll: Die zugrunde liegende Architektur von Blockchain ist ein Peer-to-Peer-Netzwerk, in dem jeder Knoten als Server oder Client dienen kann. Dieses Design beseitigt die Abhängigkeit von zentralen Servern und verbessert die Robustheit des Systems. Die Kommunikation wird direkt zwischen Knoten durchgeführt, und die Informationen werden nach der Überprüfung auf das gesamte Netzwerk verbreitet, wodurch das direkte Austausch von Ressourcen realisiert wird. 2. Verschlüsselungstechnologie: Blockchain verwendet asymmetrische Verschlüsselungsalgorithmen wie öffentliche und private Schlüssel, um die Sicherheit von Informationen zu gewährleisten. Öffentliche Schlüssel werden offengelegt, mit dem Informationen verschlüsselt werden, während private Schlüssel vertraulich gehalten und zum Entschlüsseln verwendet werden. Dieser Mechanismus stellt die sichere Übertragung von Informationen in nicht vertrauenswürdigen Netzwerken sicher. 3. Smart Contract: Ein intelligenter Vertrag ist ein automatischer Ausführungsvertrag, der auf Blockchain basiert. Es definiert Begriffe mit Code und wird automatisch ausgeführt, wenn die Bedingungen erfüllt sind. Smart Contracts entfernen Vermittlerverbindungen, verbessern die Transaktionseffizienz und gewährleisten die Unveränderlichkeit der Ausführung. 4. Konsensmechanismus: Der Konsensmechanismus ist ein Algorithmus, der im Blockchain -Netzwerk verwendet wird, um die Übereinstimmung zwischen Knoten zu erreichen. Es löst das Problem, wie die Reihenfolge der Transaktionen in einer verteilten Umgebung bestimmt werden kann, und stellt die Konsistenz und den Widerstand gegen Angriffe des Systems sicher. Durch diese Technologien implementiert Blockchain ein vertrauenswürdiges Transaktionsumfeld, ohne Dritte zu vertrauen. Die Big> Countcanin -Technologie in der Netzwerksicherheit spielt eine Schlüsselrolle bei der Netzwerksicherheit (Upplchanch -Technologieunternehmen verwenden Datenstopps -Technologien. Außerdem haben US -Gesundheitsunternehmen begonnen, diese Technologie zu untersuchen. Es gibt einige Instrumente, um elektronische Gesundheitsakten zu speichern, aber keiner der bedingungslosen Bedingungen für die Unvorauszahlung ist immer noch Verspre chen, diese Dokumente zu erstellen, indem die universellere Gesundheitsstruktur eingeschaltet wird. Durch das Lösen von Lösungen können Sie das Netzwerk. Die Clepto -Technologie verwendet die Clepto -Technologie und kann nun eine Zensus -Technologie nutzen, um stabile Einkaufsnetzwerke zu schützen, ohne dass sich die Zentralinstitutionen für die Vervielfältigung von Zentraleinrichtungen und der Aufgabe, die sich in der Lage befindet, die Clepto -Technologie zu schützen, die die Clepto -Technologie nutzen kann, um die Clepto -Technologie zu verspüren. Eine Kopie eines jeden Hosts, der an diesem Prozess teilnimmt, wird in der Reihenfolge des Containers hinzugefügt. Genaue und aktuelle Aufzeichnungen, die die Niederlage des Patienten durch Überschwemmungen oder Kontrolle verhindern können.Zu den klinischen Informationen gehören. Dies können Parameter wie Verarbeitung von Karten, Medikamenten, Arzneimitteln, Krankheiten, früherer Anamnese und Labordaten sein. EHR bietet Zugang zu Informationszugriff, sodass die Qualität der klinischen Personen einfach ist. Es hat auch die Fähigkeit, andere Aufgaben zu unterstützen, die direkt oder indirekt mit der Versorgung eines anderen Pflegebers zusammenhängen, einschließlich Beweise für Beweise. Der Hauptschaden von EHR ähnelt nicht den aktuellen Informationen, und diese Informationen können nicht leicht unter dem Anbieter weitergegeben werden. Andere Einschränkungen sind bei den Gefahren von Unfällen instabil. Es sieht aus wie eine intelligente Struktur für diese Schwächen, Block. Nehmen Sie zum Beispiel die Stadt Boston. Jedes der elektronischen elektronischen Registrierungssysteme, die Daten repräsentieren und ihre eigene Sprache teilen. In diesem Fall ist es wichtig, dass es wichtig ist, dass es wichtig ist, aber es kann Geld und sogar Leben liefern, das Geld bringt. Die Ansprache von Hackern, Hackern, haben die Möglichkeit, die Schiffe von Ärzten zu stehlen, stornieren oder zu verbessern. Ärzte finden wichtige medizinische Informationen. Diese Verwirrung verursacht direkten Schäden am Patienten. Die Struktur der Einführung kann die Patientendatensicherheit des Patienten des Patienten des Patienten verifizieren und alle menschlichen Fehler zur Überwachung und Anpassung von menschlichen Fehlern in den Dateneingaben überprüfen. Hier können Patienten Informationen einführen und Informationen aktualisieren und bei der Nachschlagen neue Aufzeichnungen bewerben. Hacker und Betrug werden sehr schwierig sein, um zu passieren. Die Kapazität von Bolin von Boolins Kapazität kann der Polizei auch bei anderen Netzwerkverbindungen zu anderen Netzwerkverbindungen helfen. In den 1990er und 1997 The Real World ist die reale Welt in vielen Unternehmen eine Schlüsselrolle in Konflikt mit der digitalen Welt. Stellen Sie jedoch sicher, dass diese Informationen zuverlässig, zuverlässig waren, zu einer kontinuierlichen Herausforderung und Beharrlichkeit von ihnen geworden. Darüber hinaus ist eines der größten Probleme heute, eines der größten Probleme heute, der Datenstrom aus den größten Problemen von heute, d. H. Daten können unerwartet oder absichtlich eingerichtet werden. Experten sollten sich auf Bombon und den Weg für die Zukunft konzentrierenViele Apps, die Sie einnehmen, müssen implementiert werden.

Wie sorgt Blockchain für

die Sicherheit von Daten im Netzwerk? Im Allgemeinen wird ein asymmetrischer Verschlüsselungsalgorithmus verwendet, dh das Passwort während der Verschlüsselung unterscheidet sich vom Kennwort während des Entsperrens. Einfach ausgedrückt, wir haben einen exklusiven privaten Schlüssel. Solange wir unseren privaten Schlüssel schützen, geben Sie dem öffentlichen Schlüssel für die andere Partei den öffentlichen Schlüssel, um die Datei zu verschlüsseln, um den Cipher -Text zu generieren, und dann den Cipher -Text an Sie weiterzugeben. Wir verwenden dann den privaten Schlüssel, um den einfachen Text zu entschlüsseln, damit der Übertragungsinhalt garantiert von anderen gesehen werden kann. Auf diese Weise werden die verschlüsselten Daten übertragen! Gleichzeitig gibt es auch eine digitale Signatur, die für uns eine zusätzliche Garantie hinzugefügt hat, um zu beweisen, dass das Dokument während des Verlassens der anderen Partei nicht manipuliert wurde. Es ist ersichtlich, dass die Blockchain -Verschlüsselungstechnologie die Sicherheitsprobleme im Prozess des Datenverlaufs und der Freigabe effektiv lösen kann, was eine großartige Chance darstellt.