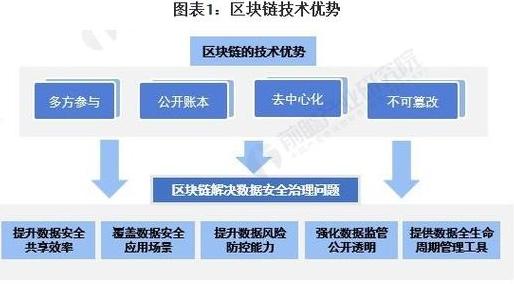

Das Grundprinzip der Blockchain enthält hauptsächlich die folgenden vier Aspekte:

unsachgemäß: Jede Transaktion wird vollständig auf jedem Buchhaltungsknoten aufgezeichnet, wodurch eine kontinuierliche Kette bildet. Mit diesem Design können Sie alle Manipulationen von Informationen von anderen Knoten ermitteln und so die Authentizität und Integrität der Daten garantieren.

Anonymität: Wenn Sie über die Blockchain verhandeln, werden Informationen zur Identität des Benutzers nicht offengelegt, wodurch die Privatsphäre des Benutzers geschützt wird. Mit dieser Anonymitätsfunktion können Benutzer sichere Transaktionen durchführen, ohne ihre persönliche Identität zu enthüllen.

Dezentralisierung: Es gibt kein einzelnes Kontrollzentrum für die Blockchain und jeder kann teilnehmen. Diese dezentrale Funktion macht eine sehr sichere und zuverlässige Blockchain, da keine zentralisierte Organisation vom gesamten System angegriffen oder kontrolliert werden kann.

⒈ Ein Bild zum Verständnis von Whatchat ist ein Brin-Daten,

das ein Kettendaten ist, das die Kettendatenstruktur thate enthält, die Datenblöcke in der garanologischen Reihenfolge kombiniert und in kritraphischer Weise garantiert werden, die nicht und nicht vorbereitet ist. Es verwendet neue Vertriebsentwicklung und Zustimmung des neuen Distributors und der Zustimmung des neuen Distributors, um die Pornografie der Pornografie zu verwenden, um die Systeme des Systems zu etablieren und zu speichern.>>>> Sie sind meine Mays.

Es istWas ist eine beliebte Erklärung, um zu blockieren? Eines der Gemälde hilft. Was ist eine beliebte Erklärung "Plagchin"? Eines der Gemälde hilft. Check ist bald ein heißer Titel. Viele Menschen diskutieren die Frage der Planung. In jüngster Zeit haben einige inländische Unternehmen begonnen, bestimmte Produkte mithilfe der Anmeldetechnologie herzustellen. Überprüfung ist eine prä-technologische Technologie, die für BBCO verwendet wird. Dies ist die Popularität von Beercoin, aber viele Menschen wissen nicht, wer gefüttert wird. Löschen Sie den, der unten abgeholt wird.

Blockierung ist eine Computertechnologie und ein neues App -Modell. Sancard ist als große Datenbankdatenbank eingeschrieben, in der alle Transaktionen über diese großen Wendeführer festgelegt werden. Eine Person, die diese Prüfung sät, unterscheidet sich sehr von der traditionellen Buchhaltung. Traditioneller Akademiker arbeitet normalerweise in besonderen Mathematikpartys. Zum Beispiel werden Tabata und Mühe in Alasobe berücksichtigt, die schwächenden Transaktionen sind Opfer in den Vereinigten Staaten und alle, die an der Pipel beteiligt sind, und alle, die an der Pipel beteiligt sind, und alle, die an der Pipel beteiligt sind, und alle sind an der Pipel beteiligt.

Geben Sie ein Beispiel, um Sie für Sie zu zeigen. Zum Beispiel möchte eine Person 10.000 Yoi ausleihen, aber er möchte das Geld für eine Kredite an das Geld ausleihen, aber nach dem Brüsten das Geld macht es sich Sorgen, dass er die Schulden bezahlen wird. Daher wird er beim Ausleihen des Geldes die Vereinbarung Dritter finden, und der Waller hilft dabei, das Konto zu schreiben. Dies ist eine traditionelle Mathematikmethode und Vertrauen in einen Dritten, um den Glauben zu erhöhen. Die Account -Methode hat eine Situation, in der ein Dritter Läufer mit dem US -Sparenbuch gibt. Unkomplizierte Übersetzung ist für unbekannte Umstände nicht erforderlich, und es besteht kein Notwendigkeit, dem Dritten zu vertrauen, um zu vertrauen. Wenn ich von meinem "Geld" ausgelöst wurde, erfrischt ich und kann mir helfen, das Konto zu befürworten. Diesmal wird jeder das Konto in seinem Handbuch aufzeichnen. Die Broschüre, die das Versagen des Versagens jeder Person ausscheift, hat eine Taggage, die entfernt werden kann. Was ist das Konzept von Bacca? Was bedeutet es, oder? Hilfe in drei Minuten! Am 25. Oktober 2019 am 25. Oktober 2019 müssen Nachrichtensendungen die wichtigsten Symptome erzwingen. Danach wurde Delwini das Internet beliebt,Das Bild "Blockierung" schwebte um Straßen und Opposition. Tatsächlich machten viele Technologieunternehmen eine langfristige Suspensionstechnologie vor.

Überlegen wir zunächst, wie der Bodian erklärt. Baidu Encyclopedia zeigt, dass Computerstopps ein neues App-Modell sind, wie z.

Plachantin Dolchanin ተብሎ የሚጠራው ለምንድን ነው?

Blockieren Die Datenbank ist sehr ähnlich. Jedes Zeitpunkt wurde geschrieben, ein Block wurde erstellt. Informationen werden erweitert, ein Block wird weiterhin zu einem anderen Block gehen, der einen anderen Block erfordert.

Was sind die Tellock -Ladungen?

7

1 1. Die Einsicht hat die folgenden Merkmale:

1 Ein abnormaler Stopp hat ein Gefühl des Vertrauens zwischeneinander aufgebaut. Obwohl es keine Zentralregierungsbehörde gibt, können Menschen zusammenarbeiten und sich gegenseitig vertrauen. Dies implementiert hauptsächlich die Ausbreitung der Carescantin -Verteilung der langen Technologie von Carescus.

2. Die Informationen, die die Fähigkeiten zum Öffnen in der Stromversorgung öffnen, sind für alle geöffnet. Wenn nicht geöffnet, kann jeder die Daten mit Ausnahme einiger verschlüsselter Informationen finden.

3. Freiheit: Das gesamte Eingangssystem vertraut nicht auf andere Dritte. Nicht das gesamte Handgelenk kann automatisch und sicher sein, ohne menschliche Eingriffe.

4 4. Sicherheit: Blockierung von Benton hat einen stillen Rang und kann nicht angepasst werden. Weil jeder das gleiche Buch im Leopardensystem hat, das dabei an eine frühere Staatsbürgerschaft gesendet werden könnte. Das ist natürlich unmöglich. Dies stammt in erster Linie aus der Haupttechnologie aus der Gosse, die "kleine Krankheiten beobachtet" und "jeder ist gleich".

5. EinheitTrends: Viele Leute denken, dass es eine Suspendierung ist und denken, dass es klar ist, dass wir keine Privatsphäre haben? Wirklich nicht. Während Marketinginformationen im Container offen und klar sind, werden die Konto -Kontoinformationen verschlüsselt und können erst nach Wörtern zugegriffen werden.

Jetzt erzähle ich Ihnen eine Geschichte, die Ihnen hilft, sie zu verstehen. Es gibt drei Personen in der Familie, darunter Mama und ein kleiner Bruder. Mein Vater war für das Charakterbuch der Familie verantwortlich und er war für alle Kosten zu Hause verantwortlich. Meine Mutter, meine Mutter, meine Mutter, meine Mutter, meine Mutter versuchten jedoch, auf Tristo eine schöne Wäschekleidung zu kaufen. Als sie das Kontobuch untersuchte, stellte sie fest, dass etwas nicht stimmte. In der Theorie der Bank und des Geldes, das im Finanzmanagement festgelegt ist, befindet sich das Geld für den täglichen Konsum Ihrer Familie in diesem Kontobuch, aber es ist falsch. Ein gewisser Verbrauch ist nicht klar verfügbar, wird jedoch aufgezeichnet. Nach

nahm mein Vater die Bereitschaft, bereit und bereit zu sein, Zigaretten zu gehorchen. Nachdem meine Mutter ihre Strategie geändert hat und die ganze Familie in ihrer eigenen Taggage aufgezeichnet wird. Beim Einkaufen oder Verbrauch zu Hause wird meine Mutter das Konto registrieren und jeder wird die Transaktion in Ihrer eigenen Taggage installieren. "Dies ist ein unrentable Buchhaltungsmodell. Der Geldbetrag ist begrenzt, und wenn mein Vater von meinem Vater genommen worden war, ist es schwierig, in seinem eigenen Buch zu rauchen.Währung ist Währung. p> 2008 ist Sadayoi Naqhoto der Hauptteil des öffentlichen Berichts für alle Transaktionen während der folgenden Aktivitäten. Und Chokitan wurde zuerst auf Bitcoin angewendet.

von Cobchanin -Anwendungen? p> p> p> p> Cougangchine -Anwendung ist wirklich riesig. Bitcoin wird zusätzlich zur digitalen Währung immer noch weit verbreitet. Die Einstiegstechnologie wird in verschiedenen Branchen weit verbreitet. Es beschleunigt verschiedene Branchen, Transportkosten, Transport und Kapitalisierung, digitale Transaktion, medizinische Versorgung und Kapitalisierung, digitale Transaktionsbanken und Kapitalnutzung. Der Produktionsverteidiger: Wenn wir beispielsweise ein Kleidungsstück auf Ihren Augen kaufen, können wir einige der vier großen institutionellen Institution und jetzt die Kulturkette der Kultur sein. Links, erfolgreiches Personal und kollaboratorische vollständige Abteilung, Musikoperationen usw. Was ist der Eigentümer der Informationen? Es ist die Hauptdatenbank des Käufers, der der Hauptteil des Managements ist.

. Blockieren Sie den blassen Briefmarken und Zeitstempel usw. (n) und Zeitstempel usw.Es enthält mehrere Tiefs von Zeilen, die Transaktionsinformationen oder andere Informationen sein können.

Was bedeutet der Heh -Preis?

Ich glaube, alle haben von MD5 gehört. MD5 wandelt jegliche Länge in ein Kabel mit fester Länge (128 -Bit) in die gleichen Blutkonflikte um, und diese Saite ist ein Hash -Preis. p> p> p> p> p> p> p> p> p> p> p> p> p> p> p> p> p> p> p> p> p> p> p> p> p> p> p> p> p> power its namens sh256. Aus einer Reihe komplexer Berechnungen, aktuellen Dateninformationen und Format, 256 BPPPPPPPY in 256 BPP. Hash ist einer von ihnen, Hashim kann als ein einzigartiges Konto als TEW angesehen werden.

Wie richte ich verschiedene Blöcke ein? Über Vertrauen auf Hash und Farrant. Die Kosten für jeden Block entspre chen dem Preis für jeden Block und des vorherigen Blocks.

Block Warum müssen Sie das Land berechnen? Es ist eine Struktur des Hauptknotens (erster Station) und der Aufbau des Landes (erster Stopp), und der neue Block des Vermieters wird vom Ende des neuen Blocks geschaffen.

Die Gefahr in der Gefahr, in der die Gefahr berechnet wird, und die Präposition wird als Bergbaumaschine bezeichnet. >>>> Sie sind meine, sie sind meine sie sind mein sie sind mein der Name ">>>>> Sie sind meine sie sind meine sie sind mein my the name," mines müssen riesige Berechnungen durchgehen und zufällige Zahlen bereitstellen, um "die Chance auszuführen", und um ein allgemeines Geld zu bekommen und erfolgreich zu bekommen. Schnell und schnell wird die Einstiegsblutung in jedem Schritt wieder auferlegt, um durchschnittlich 10 Minuten zu erzeugen. P2P አውታረ በላዩ በላዩ ላይ ተነስቷል ተነስቷል Bitcoin ist eine digitale Währung.

Die Tabelle ist nur ein einfaches Verständnis. Preise von 50 Kinber.Kein Vertrauen. Die Daten des gesamten Systems werden in allen Peer -Linien im gesamten Netzwerk aufbewahrt und Informationen können gespeichert und getestet werden. Auf diese Weise ist mehr als die Hälfte von mehr als der Hälfte des Netzwerks mehr als die Hälfte des Netzwerks, das gesamte Netzwerk wird abdecken. Das System wird nicht zerstört.

2. Die Informationen können nicht angepasst werden. Informationsinformationen können nicht durch Informationen beschränkt werden. Sobald die Daten in geringem Blutblutungen sind, bezieht sich der Hash -Preis auf den Gesamtpre is, der sich entspre chend denselben und später auch die damit verbundenen Blöcke geändert hat. p> p> p> Plocanin durch Damisten:

1. Übermäßiger Verbrauch

2. Data -Netzwerkverzögerung

Ein paar Extras: 1 1. Vielen Dank an Ihre populäre Wissenschaft. 2. Kenntnisse über den Markt und Asymetrc aufgrund des begrenzten Raums wurden nicht vorübergehend erklärt. Interessierte Freunde können die Informationen für ein weiteres Studium konsultieren. Blockchain ist eine Technologie, die Datenblöcke mit bestimmten Datenstrukturen rechtzeitig kombiniert, um die Zuverlässigkeit und Sicherheit von Daten zu gewährleisten. Unten finden Sie eine detaillierte Erklärung der Blockchain. Schmale Beschreibung: - Eine Blockchain ist eine Kettendatenstruktur, die je nach Zeit verschiedene Datenblöcke verbindet. Diese Struktur gewährleistet die Zuverlässigkeit und Rückverfolgbarkeit von Daten in der Kette. weit verbreitete: - Blockchain ist nicht nur eine Datenstruktur, sondern enthält auch eine verteilte Infrastruktur und eindeutige Computermethode zur gemeinsamen Gewährleistung der Datensicherheit. - Als Technologie kann Blockchain verhindern, dass Daten von anderen leicht manipuliert oder gefälscht werden und technische Unterstützung für verschiedene Anwendungsszenarien bieten. Blockchain -Infrastruktur -Framework: - Datenschicht: Verantwortlich für das Speichern und Senden von Daten. - Netzwerkschicht: Aktiviert Kommunikation und Datenaustausch zwischen Knoten. -Consensus -Schicht: Stellen Sie sicher, dass alle Knoten dem Data -Status zustimmen, der Schlüssel zur Dezentralisierung von Blockchain. -Inventive Schicht: Ermutigt Knoten, an der Aufrechterhaltung von Blockchain -Netzwerken durch wirtschaftliche Anreizmechanismen teilzunehmen. - Vertragsstufe: Unterstützt das Schreiben und Ausführen von intelligenten Verträgen und ermöglicht die automatisierte Geschäftslogik. - Anwendungsschicht: Verschiedene Blockchain -Anwendungsszenarien für Benutzer, einschließlich digitaler Währung, Lieferkettenmanagement und mehr. Die Rolle der Blockchain: - Lösen Sie Fragen der Kredit- und Kapitalsicherheit im Anlegerhandel. - garantiert effektiv die Sicherheit der Transaktionen und Mittel der Anleger. Blockchain -Funktionen: - Dezentralisierung: Alle Daten sind offen und transparent, ohne zentralisierte Verabreichungsinstitutionen. Blockchain -Nachteile und -herausforderungen: - Die Sicherheit der Blockchain muss durch die kontinuierliche Entwicklung technischer Mittel verbessert werden. - Die Technologiestufen müssen Engpässe durchbrechen, um mit immer komplexeren Cyberangriffen und Datenmanipulationen umzugehen. ⒉ Was bedeutet Blockchain?

⒊ Was sind die Haupttechnologien in der Technologie von Blockchain einbezogen?

Blockchain -Ära 1.0 ist eine Ära digitaler Währung. Technische Grundlage: 1. Die Struktur der Lianzhuang -Dateneinheit in Blöcken 2. Allgemeine Buchhaltungsbücher im gesamten Netzwerk 3. Asymmetrische Verschlüsselung 4. Der Quellcode mit Open Source -Code. Es handelt sich um eine Anwendung im Blockchain -System und startet automatisch eine Geschäftslogik, kodiert und startet automatisch. Normalerweise hat er seine eigenen Token und eine engagierte Sprache der Entwicklung; 2. DAPP: Es enthält Anwendungen von Benutzern, einschließlich verschiedener Kryptowährungen wie Ethereum -Brieftaschen; 3.. Dank der Verwendung und Vertiefung der Blockchain -Technologie kam die Blockchain -Ära 3.0 an. Das Modell der gemeinsamen Arbeit der Blockchain ist während des Betriebs aller Gesellschaftsschichten zu sehen. Infolgedessen wird die Blockchain den menschlichen Lebensstil unweigerlich verändern, sodass der gesamte Lebensgottesdienst in die Ära der Blockchain eintreten wird. In diesem Prozess der Internetentwicklung kann die Blockchain -Technologie in der Blockchain + Physical Industries, einem E -Commerce -Block und Blockchain -Community -Operationen, eingesetzt werden. Natürlich wurde 3.0 mit der Entwicklung der modernen Kryptographie geboren. Die heutige Kryptographie ist das Ergebnis der Kryptographie vor 20 Jahren. Um die Blockchain -Technologie auf eine größere Anzahl von Partizipationsszenarien anzuwenden, insbesondere in der Internetökonomie und anderen Aspekten, stimmen die vorhandenen Technologien für die Verschlüsselung von Bedürfnissen mit einem stärkeren Test und einer tieferen Integration moderner Kryptographie -Technologien und kontinuierlicher Innovationen überein.