Verschiedene Möglichkeiten zum Öffnen von Blockchain -Daten Verschiedene Möglichkeiten zum Öffnen von Blockchain -Daten beinhalten Inhaltespeicher, Has

h -Speicher, Verknüpfungspeicher, Datenschutzspeicher und Freigeben Datenschutzspeicher. Diese Lösungen haben Eigenschaften und geeignet für unterschiedliche Anforderungen. Inhaltssicher, der direkt in Blockchain gegründet ist, jedoch aus Platz- und Funktionsbeschränkungen, geeignet für öffentliche Inhalte wie angegeben und privat. Einwanderung Eindringen Sie den Datei -Hash -Wert in den Link. Die Überprüfung des Inhalts ist nicht so viele Rätsel, aber die ursprünglichen Informationen können bereitgestellt werden. Konzeptiert mit niemandem, um den brennenden Überprüfungseffekt und eine geeignete spezifische Missionen zu brechen. Die Privatsphäre wird in verschlüsselten Daten gespeichert, um den öffentlichen Eigenschaften der Blockchain und den für die geheimen Anforderungen geeigneten Anforderungen zu erfüllen. Datenschutzzertifikate, um den Datenschutzschlüssel weiterzugeben, damit persönliche Benutzer Dateien entschlüsseln und die Privatsphäre verbessern können. Fünf flexibel und vielfältige Lösungen können in unterschiedlichen Bedürfnissen ausgewählt oder komponiert werden.Wie ist die Methode,

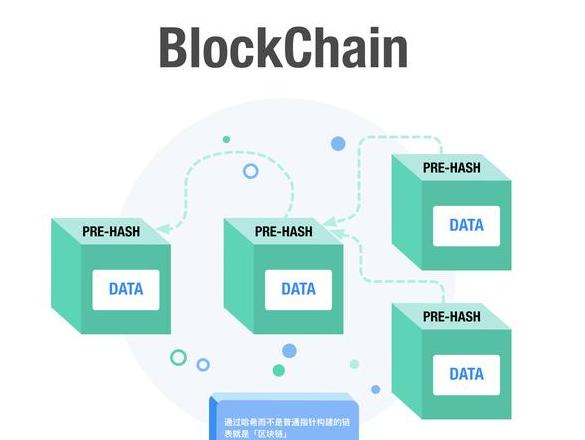

um Blockchain -Daten zu drehen? Wie erreicht die Beschleunigung der Blockchain-Spielkette? Was sind die technischen Prinzipien?1. Blockchain ist ein verteiltes Hauptbox -System, das aus einer Reihe von Datenblöcken besteht, die unter Verwendung kryptografischer Methoden generiert werden. Jeder Datenblock enthält eine große Menge an Transaktionsinformationen, um die Gültigkeit der Informationen zu bestätigen und den nächsten Block zu generieren. Diese Blöcke sind in der Reihenfolge der Generation angeordnet, und jeder Block ist ein Knoten.

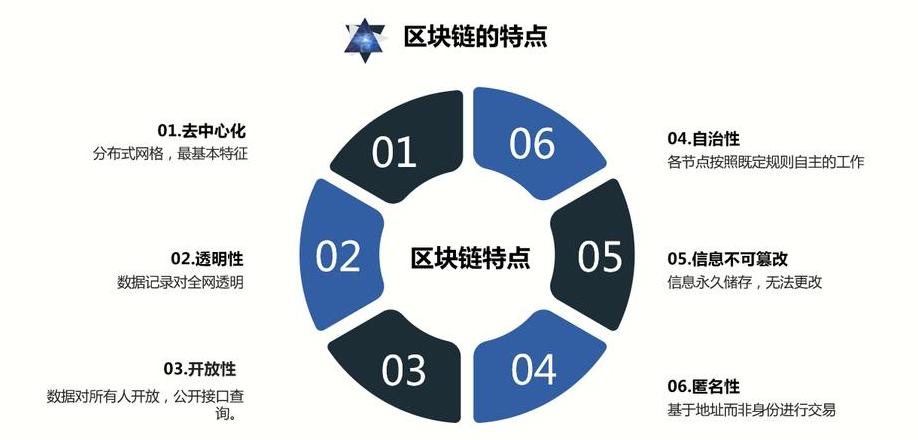

2. Schlüsselpunkte, die an der Blockchain -Technologie involviert sind, sind: dezentrale, vertrauenslose, kollektive Wartung, zuverlässige Datenbank (zuverlässige Datenbank), Zeitstempel, asymmetrische Verschlüsselung (asymmetrische Cryptographie) usw. Die dritte Kerntechnologie ist der asymmetrische Verschlüsselungsalgorithmus, und die vierte Kerntechnologie ist das Skript, das als programmierbarer Smart -Vertrag verstanden werden kann.

4. In diesem Modell basiert die Kettenblockstruktur auf Zeitstempeln, Konsensmechanismus für verteilte Knoten, finanzielle Anreize, die auf Konsensberechnungserlebnis basieren, und flexible und programmierbare Smart -Verträge Die repräsentativsten Innovationen für die Blockchain -Technologie.

5. Blockchain ist ein wichtiges Konzept für Bitcoin. Es ist wirklich eine dezentrale Datenbank und fungiert als zugrunde liegende Technologie von Bitcoin.

Welche Verbindung stellt die Blöcke im Blockchain-Pass?

Experten stellen vor, dass Blockchain oft als verteiltes öffentliches Hauptbuch verstanden werden kann, das mit jedem Block mit einer Kette verbunden ist. In traditionellen Buchhaltungssystemen liegen die Rechnungsrechtsrechte in den Händen des zentralen Servers.

Datensatz. Blockchain ist eine Kettendatastruktur, die Datenblöcke in chronologischer Reihenfolge kombiniert und kryptografisch garantiert ist und nicht manipuliert wird und nicht müde sein kann.

Blockchain: Fügen Sie jedem Block Blocküberschriften hinzu. Der Hash -Wert des Gesamtblocks wird aufgezeichnet. Jeder Block speichert den Hash -Wert des Gesamtblocks, und alle Blöcke sind angeschlossen, um eine Blockchain zu bilden.

Blockchain ist keine einzige Person, sondern verbindet viele Blockierungsstrukturen mit einer Kettenstruktur. Jeder Block wird dann mit einer bestimmten Menge oder Region verbunden. Blockchain und regionale Kette sind also eigentlich nicht anders. Der Begriff Regionalkette ist tatsächlich ein weiterer Ausdruck von Blockchain.

Wie kann ich Informationen über die zuverlässige Kette ausführen?1. Vor dem Hinzufügen der Geschäftsdaten in der Kette müssen die Geschäftsdaten verarbeitet und die Informationen unterzeichnet werden.

2. Beweisen Sie die Verbindung und verwenden Sie die technischen Funktionen der Blockchain -Sicherheit, Zuverlässigkeit und Manipulationsnachweise, um ein Kreditsystem neu zu formen. In diesem Bereich haben wir viele Anwendungsszenarien gesehen - Rückverfolgbarkeit, elektronische Verträge und elektronische Unterschriften. Identitätsverbindung und Identitätskupplung eröffnen der gesamten menschlichen Gesellschaft einen wichtigen Schritt, um in eine virtuelle Gesellschaft einzutreten.

3. Daten zuverlässige Überprüfung: Gxchain stellt Standarddaten -Vindring -Komponenten, Datenaustauschprotokolle und städtische Buchhaltungsverträge bereit.

Wie überträgt Blockchain -Daten?Blockchain ist ein neues Anwendungsmodell für Computertechnologien, das Datenspeicher, Punkt-zu-Punkt-Übertragung, Konsensmechanismus und Verschlüsselungsalgorithmen verteilte. Der sogenannte Konsensmechanismus ist ein mathematischer Algorithmus im Blockchain-System, um Vertrauen und wenige Rechte zwischen verschiedenen Knoten zu etablieren [1].

Blockchain ist ein neues Anwendungsmodell für Computertechnologien, die Datenspeicher, Punkt-zu-Punkt-Übertragung, Konsensmechanismus und Verschlüsselungsalgorithmen verteilt. Blockchain ist eine Kettendatenstruktur, die Datenblöcke in kombiniertOrdnung in chronologischer Reihenfolge und wird auf kryptografische Weise garantiert, die manipuliert und nicht verteilt ist.

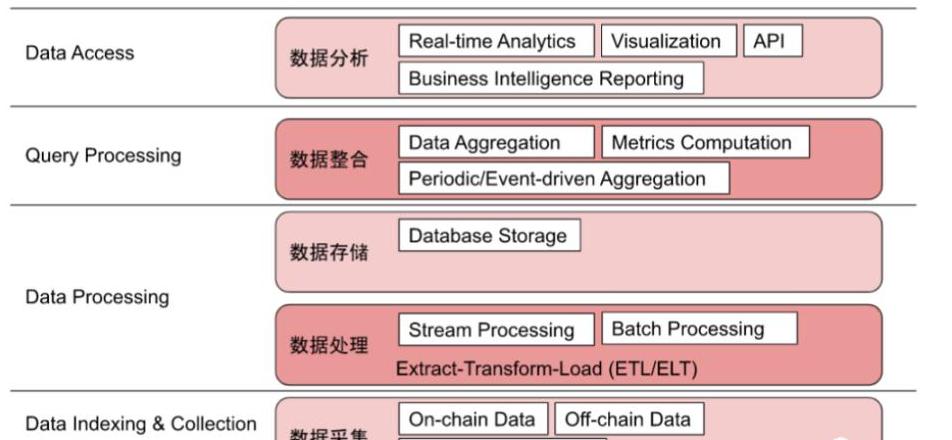

Meist Blockchain ist tatsächlich eine verteilte Infrastruktur- und Datenverarbeitungsmethode, mit der die Sicherheit von Datenübertragung und -zugriff sichergestellt wird. Die Blockchain -Infrastruktur -Blockchain besteht aus sechs Infrastrukturen: Datenteams, Netzwerk, Konsensschichten, Incentive -Schichten, Vertragsebenen und Anwendungsebenen.

Blockchain ist ein neues Anwendungsmodell für Computertechnologien, die Datenspeicher, Punkt-zu-Punkt-Übertragung, Konsensmechanismus und Verschlüsselungsalgorithmen verteilt.

Blockchain ist verteilte Datenspeicherung und Punkt-zu-Punkt-Übertragung. Ein neues Anwendungsmodell für Computertechnologien wie , Konsensmechanismus, Verschlüsselungsalgorithmen usw. Blockchain ist ein wichtiges Konzept für Bitcoin. Im Wesentlichen handelt es sich um eine dezentrale Datenbank.

Windchain-Winding-Daten, die im Vertrag enthalten sind?

Sind Windchain-Winding-Daten im Vertrag enthalten? Laut öffentlichen Informationen über die Abfrage befinden sich die Daten in der Blockchain in einem wachsenden Zustand und werden dauerhaft existieren, sobald die Daten in der Kette sind. Wenn Sie die Testdaten speichern müssen, können Sie einen intelligenten Vertrag anrufen, um die Daten in die Kette zu verschlüsseln und zu setzen. Die Daten können nicht nach Einfügen in die Kette gelöscht werden. Nach der Änderung gibt es eine Änderung der Änderung und die Änderungen der Daten werden in der Blockchain aufrechterhalten.

Welche Daten bilden die Daten im Blockchain -Archiv aus?Blockchain ist ein verteiltes Datenarchiv, aber die spezifischen Speicherformen verschiedener Ketten sind unterschiedlich. Die verteilte Speichertechnologie speichert nicht vollständige Daten auf jedem Computer, senkt jedoch die Daten und speichert sie auf verschiedenen Computern. Genau wie 100 Eier ist es nicht im selben Korb positioniert, sondern an verschiedenen Stellen offen. Die Summe der Transaktionendaten wird geschrieben, in welchen Teil der Blockchain. Die Royal Blockchain speichert die Inhaltsdaten (z. B. Transaktionendaten) direkt in der Datenbank, die als Merkel-Baum bezeichnet wird, und speichert dann die Follow-up des Merkelbaums in der Blockade des Blocks.

_Die Merkel-Baum hat wirklich eindeutige Eigenschaften, mit denen wir eine effiziente Überprüfung von Daten in Peer-to-Peer-Netzwerken durchführen können. Ein Merkebaum ist ein binärer Baum, bei dem der Knoten Hash archiviert, anstatt Datenspeicherblöcke zu bestellen. https://copyright.bdstatic.com/vcg/edit/83381c1f7e42f5002b624dcec0Be6931.jpg

Blockchain ist eine Kette, die nach dem anderen eine Kette besteht. In jedem Block wird eine bestimmte Menge an Informationen gespeichert und in der Reihenfolge der jeweiligen Zeit mit einer Kette verbunden. Diese Kette wird auf allen Servern gerettet. Solange es einen Server im gesamten System gibt, der funktionieren kann, ist die gesamte Blockchain sicher.

Diese Server werden in Blockchain -Systemen als Knoten bezeichnet und bieten Speicherplatz und Berechnungsleistungsunterstützung für das gesamte Blockchain -System.

Speichern Sie Informationen zur Blockchain -Transaktion?Welche Art von Daten ist archiviert

Wenn es sich um ein Zeichenfolge oder ein JSON -Objekt handelt, ist es möglich, die Struktur des Master -Buches zu erweitern, um die Kette zu speichern, wenn es sich um große Bilder, Videos oder Dateien handelt. Ist es möglich, den Hash -Wert auf der Blockchain zu speichern, und die Originaldatei wird in Cloud

archiviert. Wo sind die Blockchain -Daten?Die Blockchain wird durch einen bestimmten Datenbankart definiert. Es soll nur einmal schreiben und daher zu einer Lesedatenbank werden. Dieser Ansatz garantiert, dass die Daten im System sicher und nicht gestohlen oder geändert sind, da alle alle Aufzeichnungen über das, was im System geschieht, überwacht und speichert. Diese Datenbanken sind einfach, transparent und unveränderlich. Weitere Informationen zur offiziellen Baidu -Website schützen TechCloudpro Blockchain -Lösung Ihre Daten effektiv.

Wie stecke ich Daten in dieBlockchain?

Wie speichern Sie Daten in der Blockchain? Zunächst ist die Blockchain eine verteilte Datenbank. Jeder Datenblock enthält Informationen zu Netzwerktransaktionen innerhalb eines bestimmten Zeitraums und verwendet Verschlüsselungsmethoden, um die Authentizität von Informationen zu gewährleisten und die folgenden Blöcke zu generieren. Im Blockchain -Netzwerk bildet jeder Knoten (z. B. Organisation oder Unternehmensserver) die Daten für einen bestimmten Zeitraum, um ein Netzwerk zu bilden, einen Block zu bilden und mit dem gesamten Blockchain -Netzwerk zu synchronisieren. Der andere Knoten wird dem lokalen Server nach Empfangen und Bestätigung dieser Blöcke und Bestätigung hinzugefügt. Im Laufe der Zeit werden neue Daten und vorhandene Blöcke in neuen Blöcken verpackt und mit einer Blockchain verbunden. Da die Blockchain schwer zu manipulieren und zu löschen ist, wird sie als Methode zur Speicherung elektronischer Beweise durch das Gericht anerkannt, da sie eine hohe Zuverlässigkeit aufweist, indem die Inhaltsintegrität beibehalten wird, wenn die Daten in der Blockchain gespeichert werden. Die Blockchain -Technologie hat auch neue Wachstumschancen für andere Bereiche wie Versicherung, medizinische Versorgung und Lieferketten gebracht. Die Kombination von Blockchain -Technologie im Versicherungsbereich kann beispielsweise die Wachstumschancen für Rückversicherung erkennen. In den Bereichen Medizin und Gesundheitswesen kann die Integration von medizinischen Daten und das Archivmanagement durch verteilte Ledger -Technologie erreicht werden. Die Kombination aus Lieferkette und Blockchain -Technologie wird mehr Finanzierungsmöglichkeiten schaffen. In China wurde die Blockchain -Technologie auf einige Bereiche angewendet. Zum Beispiel ist Puyin, eine von Puyin Group begonnene digitale Währung, eine digitale Währung, die durch Blockchain -Technologie ausgegeben wird. Die Datenübertragung der Blockchain zeigt an, dass der Block über den zufälligen Hash -Wert des Blocks zulässig ist und der Block offiziell in die Blockchain durch den offiziellen Algorithmusprozess integriert ist. Die Blockchain ist eine Kettendatenstruktur, die Datenblöcke in der richtigen Reihenfolge kombiniert, um staffelende und kalte Daten bei der Verschlüsselung zu gewährleisten. In umfassender Blockchain -Technologie ist die Blockchain -Technologie ein neues Paradigma für verteilte Infrastrukturen und Computer, das Blockchain -Datenstrukturen zum Überprüfen und Speichern von Daten verwendet, Daten mithilfe verteilter Knotenkonsensusalgorithmen erstellen und aktualisiert, die Verschlüsselungsmethoden verwenden, um Datenübertragung und Zugriff zu gewährleisten und Programme zu verwenden und Daten mithilfe von intelligenten Verträgen zu verwenden.