I、 Die vier Hauptblockchain -Technologien?

Die vier Hauptblockchain -Technologien sind wie folgt:

Verteiltes Ledger: Als Grundlage für die Datenspeicherung sorgt es für Transparenz und Fälschung von Informationen. Die Technologie des verteilten großen Buches ermöglicht es, Daten über die Blockchain durch alle Knoten des Netzwerks aufrechtzuerhalten, und jeder Knoten verfügt über eine vollständige Kopie des großen Buches, wodurch die Sicherheit und Zuverlässigkeit der Daten verbessert wird.

Einvernehmlicher Mechanismus: Stellen Sie dank des Verhaltens von Koordinationspunkten die Konsistenz- und Datenverarbeitungsbehörde sicher. Der einvernehmliche Mechanismus ist die Art und Weise, wie die Knoten eines Blockchain -Netzwerks auf die Gültigkeit der Daten zustimmen. Der aktuelle Konsensusalgorithmen umfasst den Arbeitsnachweis, den Nachweis der Teilnahme usw. Sie lösen das Problem, wie die Datenkonsistenz in einem dezentralen Netzwerk sichergestellt werden kann.

Die Anwendung der Kryptographie: Sicherstellung der Datensicherheit und Identitätsüberprüfung. Die Blockchain -Zahlen und schützt Daten durch kryptografische Techniken wie Hash, asymmetrische Verschlüsselung usw., um die Vertraulichkeit, Integrität und Identitätsprüfung von Daten sicherzustellen. Diese Technologien sind wie eine verschlüsselte Sperre, die die Integrität und Sicherheit von Daten auf Blockchain schützt.

Intelligente Verträge: Ermächtigen Sie Blockchains, um die Kapazität auszuführen und anzuwenden, damit die Transaktionsregeln automatisch direkt codiert und ausgeführt werden können. Ein intelligenter Vertrag ist ein automatisch ausgeführter Vertrag, der automatisch die Vertragsbedingungen auslöst und ausführt, wenn die vorgegebenen Bedingungen erfüllt sind. Intelligente Verträge ermöglichen es Blockchains, komplexere Geschäftslogik- und Transaktionsregeln zu transportieren und die Flexibilität und Skalierbarkeit von Blockchains zu verbessern.

II、 Core -Technologie von Blockchain

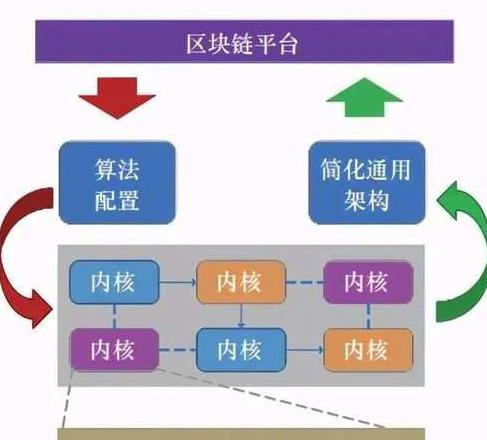

Die Kerntechnologien von Blockchain umfassen hauptsächlich verteilte Ledger -Technologie, Konsensmechanismus, Kryptographie und intelligente Verträge. Erstens sind verteilte Ledger die Grundkomponenten der Blockchain. Es handelt sich um eine Datenbank, die zwischen mehreren Computern im Netzwerk freigegeben, kopiert und synchronisiert wird. Es stützt sich nicht auf einen einzelnen Server, sondern speichert Daten auf mehreren Knoten im gesamten Netzwerk. Dieses Design verbessert die Transparenz-, Sicherheits- und Angriffsbeständigkeit des Systems. Denn um Daten zu manipulieren, müssen Sie mehr als 50% der Knoten im Netzwerk gleichzeitig kontrollieren, was in der Praxis fast unmöglich ist. Im Bitcoin -System werden beispielsweise Transaktionsdatensätze in einem verteilten Hauptbuch gespeichert, wobei jeder Knoten eine vollständige Kopie hat, um sicherzustellen, dass die Daten unveränderlich sind. Zweitens sind Konsensmechanismen der Schlüssel zur Lösung des Problems, wie Sie sicherstellen können, dass alle Knoten in einem dezentralen Netzwerk auf den Datenzustand zustimmen. Das Blockchain -System verwendet unterschiedliche Konsensalgorithmen, wie z. B. Beweise für Arbeit, Beweis für den Einsatz und den anvertrauten Beweis für den Einsatz. Diese Konsensmechanismen stellen sicher, dass die Hinzufügung neuer Blöcke bestimmte Regeln befolgt, die Konsistenz und Integrität der Blockchain beibehält und böswillige Verhaltensweisen wie doppelte Zahlungen verhindert. Zum Beispiel nimmt Bitcoin einen Nachweis des Arbeitsmechanismus an, der um Rechnungslegungsrechte konkurriert, indem sie komplexe mathematische Probleme lösen und die Sicherheit und die dezentralen Merkmale des Netzwerks sicherstellen. Kryptographie ist der Eckpfeiler der Blockchain -Sicherheit. Es gewährleistet die Privatsphäre, Integrität und Unveränderlichkeit von Daten durch eine Reihe von Verschlüsselungsalgorithmen und -technologien. Kryptographie -Tools wie die Verschlüsselung der öffentlichen Schlüssel, die private Schlüsselsignatur und die Hash -Funktionen wurden in Blockchain weit verbreitet. Die Paarung von öffentlichen und privaten Schlüssel wird zur Authentifizierung und Datenverschlüsselung und Entschlüsselung verwendet, während die Hash -Funktion verwendet wird, um einen eindeutigen Blockfingerabdruck zu erzeugen. Diese Technologien gewährleisten gemeinsam die Sicherheit und Glaubwürdigkeit von Daten auf der Blockchain. Schließlich sind intelligente Verträge Computerprogramme, die rechtliche Ereignisse und Handlungen automatisch ausführen, steuern oder dokumentieren. Auf der Blockchain existieren intelligente Verträge in Codeform, und wenn voreingestellte Bedingungen ausgelöst werden, werden die entspre chenden Vertragsbedingungen automatisch ausgeführt. Diese automatisierte Ausführung verbessert die Transaktionseffizienz und das Vertrauen erheblich und verringert die Abhängigkeit von Intermediären von Drittanbietern. Auf der Ethereum -Plattform können Entwickler beispielsweise intelligente Verträge erstellen, um digitale Vermögenswerte zu verwalten, Abstimmungen durchzuführen oder andere komplexe Geschäftslogik zu implementieren. Zusammenfassend umfassen die Kerntechnologien von Blockchain verteilte Ledger -Technologie, Konsensmechanismus, Kryptographie und intelligente Verträge. Diese Technologien sind miteinander verbunden und ergänzen sich zusammen und bilden zusammen Blockchain, eine dezentrale, sichere und vertrauenswürdige Datenaustausch- und Wertübertragungsplattform.

III、 vier grundlegende Blockchain -Technologien Die Hauptsäulen der Blockchain -Technologie spiegeln sich hauptsächlich in vier Schlüsse

ltechnologien wider: Konsensmechanismus, verteilte Speicherung, intellektuelle Verträge und Kryptographie. Diese Technologien schaffen gemeinsam den Eckpfeiler des Blockchain -Systems. Erstens sind Konsensmechanismen wie die Prinzipien des Bergbaus der Schlüssel zur Lösung des Problems des Mangels an zentraler Autorität in verteilten Netzwerken. Er koordiniert die Teilnehmer, um eine Vereinbarung über Daten zu erzielen, und stellt fest, wer das Recht hat, Daten aufzuzeichnen, und stellt die Wartung und Integrität der Daten sicher. Zu den allgemeinen Konsensmechanismen gehören Beweise für Arbeiten (POW), COLA -Proof und delegierte Beweise für Cola (DPO). Zweitens verbreitet die Technologie des verteilten Speichers die Datenspeicherung, und jeder Teilnehmer verfügt über gleiche Speicher- und Zugriffsrechte. Die Daten werden in mehrere Knoten verteilt, wodurch die Datensicherheit und Anti -Apparatus verbessert werden. Beispielsweise werden Aufzeichnungen von Bitcoins -Transaktionen auf Bergleute auf der ganzen Welt verteilt, wodurch die Daten ausgefüllt und gefälscht werden. Smart Contracts ähneln den automatischen Ausführungsregeln. Sie basieren auf dezentralen Netzwerken. Dank Konsensmechanismen und Stimulationsmechanismen können sie vertrauenswürdige Transaktionen ohne Dritte durchführen, Irreversibilitäts- und Verfolgung von Transaktionen sicherstellen und das Blockchain -Volumen erheblich erweitern. Schließlich sorgt die Kryptographie als schützender Eckpfeiler der Blockchain für die Datensicherheit, überprüft die Datenquelle und sorgt für die Integrität und das Vertrauen des Systems durch Verschlüsselungs- und Entschlüsselungstechnologien wie Hashing -Algorithmen, öffentlich verfügbare private Schlüssel und digitale Signaturen. "Big> Die größten Schleimhaut des Vaters? Transaktionen Geschichte. Datenbank. Speichern Sie die Daten in der Bestellung, bilden Sie eine gültige letzte Bedingung und empfangen nur neue korrekte Transaktionen. Der Transaktionsprozess basiert auf der Puppenverschlüsselungstechnologie, um Sicherheits- und Überprüfungsprozesse zu überprüfen. Wahlen wie Beschäftigung oder Holzüberprüfung bestätigen das Mobbing der Probleme mit zwei Kosten sowie die Systemalität und Sicherheit und Sicherheit des Systems. Der oh2e Inhalt hilft dabei, die Grundlage der Körper zu verstehen. Wenn Sie tief lernen möchten, befolgen Sie bitte unseren offiziellen Zugang: Addia Finance.