Die vier Blockchain -Kerntechnologien lauten wie folgt:

Verteilte Ledger: Als Grundlage für die Datenspeicherung stellt sie die Transparenz- und Informationsstörung sicher. Die verteilte Ledger -Technologie ermöglicht es, dass die Daten zu Blockchain von allen Knoten im Netzwerk verwaltet werden, und jeder Knoten verfügt über eine vollständige Kopie des Hauptbuchs, wodurch die Sicherheit und Zuverlässigkeit der Daten verbessert wird.

Konsensmechanismus: Gewährleistung der Konsistenz und Leistung der Datenverarbeitung durch Koordinationsverhalten. Der Konsensmechanismus ist die Art und Weise, wie die Knoten im Blockchain -Netzwerk mit der Gültigkeit der Daten übereinstimmen. Allgemeine Konsensalgorithmen umfassen Beweise für Arbeit, Interessenbeweise und andere. Sie lösen das Problem, wie die Konsistenz von Daten in einem dezentralen Netzwerk sichergestellt werden kann.

Kryptografische Verwendung: Sicherstellung der Datensicherheit und Identitätsprüfung. Blockchain verschlüsselt und schützt Daten durch kryptografische Techniken wie Hash -Funktion, asymmetrische Verschlüsselung und andere, um die Vertraulichkeit, Integrität und Bestätigung der Datenidentität zu gewährleisten. Diese Technologie ist wie ein verschlüsselter Schlüssel, der die Integrität und Sicherheit der Daten auf dem Block schützt.

Smart Contract: Blockblöcke zur Ausführung und Verwendung von Funktionen ermächtigen, damit Transaktionsregeln direkt codiert und automatisch implementiert werden können. Smart Contracts sind automatisch ausgeführte Verträge, die automatisch die Vertragsbedingungen auslösen und ausführen, wenn die Bedingungen festgelegt werden. Mit intelligenten Verträgen können der Blockblock komplexere Geschäftslogik- und Transaktionsvorschriften einbringen und die Flexibilität und Skalierbarkeit des Blocks verbessern.

Was ist die Technologie der gebrauchten Blockchain⓵ und welche Aspekte verwenden Sie Blockchain?

Mit welcher Technologie wird diese Funktion implementiert?Die folgende Technologie wird verwendet, um eine Blockchain zu implementieren. Der erste ist der Konsensmechanismus. Gemeinsame Konsensmechanismen sind POW, POS, DPO, PBFT, Paxos usw. Da das Blockchain -System nicht zentriert ist, gibt es vorläufige Einstellungsregeln, die alle Knoten leiten, einen Vertrag für die Datenverarbeitung zu erreichen. Alle Dateninteraktionen müssen gemäß strengen Regeln und Vereinbarungen durchgeführt werden.

Der zweite Typ ist die Verschlüsselungstechnologie, die eine der Kerntechnologien der Blockchain ist. Derzeit verwenden Blockchain -Anwendungen in der Regel viele klassische moderne Verschlüsselungsalgorithmen, einschließlich Hase -Algorithmen, Symmetrieverschlüsselung, asymmetrischer Verschlüsselung und digitalen Signaturen.

Der dritte Typ ist ein verteilter Speicher. Blockchain ist ein verteilter Direktor des Netzwerks zwischen Filialen. Jede Teilnahmeknoten unabhängig und vollständig speichern geschriebene Blockdateninformationen. Die Vorteile des vorhandenen zentralisierten Speichers und der verteilten Speicher spiegeln sich hauptsächlich in zwei Aspekten wider. Jeder Knoten vermeidet Datenverlust aufgrund eines einzelnen Fehlers und unterstützt Dateninformationen. Die Daten eines jeden Knotens werden unabhängig gespeichert, um eine böswillige Modulation historischer Daten effektiv zu vermeiden.

Smart Contract: Smart Contract ermöglicht eine vertrauenswürdige Transaktion ohne Dritte. Solange eine Partei das Ziel vor dem Einsatz im Vertrag erreicht, führt der Vertrag automatisch eine Transaktion aus, die verfolgt und irreversibel ist. Die Vorteile von Transparenz, Zuverlässigkeit, automatischer Ausführung und obligatorischer Einhaltung. Die Blockchain -Technologie bietet viele einzigartige Funktionen, die unendliche Visionen bieten, um einzigartige Erfindungen zu erstellen und zu erkunden.

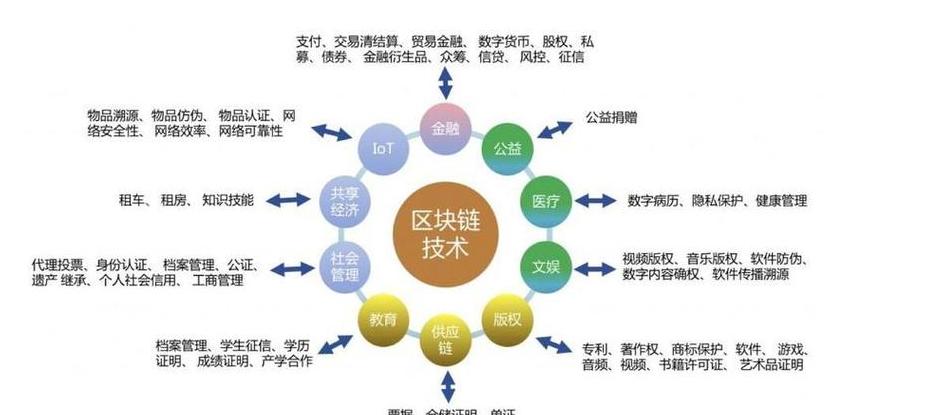

Was ist die Anwendung der Blockchain-Technologie?

"Leitfaden zur Integration und gemeinsamen Nutzung der öffentlichen Ressourcen -Transaktionsplattform" (Guoban Han [2019] Nr. 41) Punkte, um Zeugen, Orte, Informationen, Archive, professionelle Extraktion und andere Dienste zu optimieren. Der derzeitige Zeugenprozess von öffentlichen Ressourcentransaktionen ist jedoch ein künstlicher Zeuge von Zeugen mit hauptsächlich Zeugenanstrengungen, hoher Besetzung von Humanressourcen und begrenzten Zeugenauswirkungen. Aufgrund der zentralisierten Merkmale können die Daten des herkömmlichen digitalen Zeugensystems leicht geändert werden, und die Daten werden während der Speicherung und Migration leicht beschädigt oder verloren, was bestimmte Defekte in Bezug auf Sicherheitslöslichkeit sind. Die in jeder Transaktionsverbindung generierten Daten sind fest und verifiziert, und die in jeder Transaktionsverbindung erstellten Daten werden durch Zeit-, Inhalts- und Datenquellen von Daten fest erfasst, die die Blockchain schwer zu diversifizieren und verfolgen zu können. Nach den technischen Eigenschaften der Blockchain können Daten direkt in der Blockchain gespeichert werden. Bei großen skalierenden Dateien wie UN -strukturierten Layoutdateien, Videos und Audio werden zusammenfassende Informationen über die Blockchain gespeichert und die Originaldatei über den verteilten Dateispeicherdienst gespeichert. Wenn ein Streit oder ein Problem mit der Transaktion vorliegt, kann die Blockchain einen zuverlässigen Transaktionsprozessdatensatz bereitstellen, um die Verantwortlichkeiten aller an der Transaktion beteiligten Parteien zu klären. Alle Links erreichen Risikopräventions- und Kontrollziele, Verfolgung und umfassende Serviceverbesserungen des gesamten Prozesses.

elektronische GarantieFörderung der Rationalisierung von Kommissionen

Förderung von Finanzdienstleistungen und Unternehmensfinanzierungsförderung von Bieterunternehmen

Rationalisierung elektronischer Garantiegebühren Da verschiedene Finanzinstitute jedoch keine zuverlässigen historischen Verhaltensdaten des aktuellen Bieters haben, ist es unmöglich, das grundlegende Risiko anderer Bieter zu bestimmen, und es wird den meisten Bietern zugewiesen, die den meisten Bietern zugewiesen werden.

Die aktuelle elektronische Garantie ist die Hauptgrundlage für die unabhängigen Bieter und der Bieter kann wählen. Wenn der Leistungsaufzeichnung des Bieters über die Blockchain gesammelt wird, wird das Leistungsrisiko anderer Bieter analysiert und es wird ein weiterer Garantienrate für andere Bieter zur Verfügung gestellt. Dies verringert nicht nur die Risiken von Finanzinstituten, sondern reduziert auch die Kosten der meisten Bieter, um die Verwendung von Gebotsgarantien zu fördern. Bis zu einem gewissen Grad kann der Bieter vorsichtig mit dem Vertrag und zur Förderung der Anordnung des Bietermarktes sein.

Förderung von Finanzdienstleistungen für Bieterunternehmen

Gebotsverhalten wird an verschiedenen Orten verstreut. Das Handelszentrum sammelt lediglich Daten mit einem zentralisierten Informationssystem und ist das Risiko, Daten zu ändern (unglaublich) und keine sicheren und zuverlässigen Ausschreibungstransaktionen sammeln und nicht teilt. Das Angebot mehrerer Handelszentren wird durch die Blockchain -Technologie erhoben, und die historischen Aufzeichnungen über Gebote, Sieg, Misserfolg, Verstöße und andere Verhaltensweisen bieten Datenunterstützung für Finanzinstitute und bewerten die Bonität des Bieters im Unterausschuss.

Die finanziellen Probleme der Gewinner lösen die traditionellen Unternehmenskredite hauptsächlich die Schuldenrückzahlungskapazität des Unternehmens: Die meisten kleinen und mittelgroßen Unternehmen können solche "Beweise" für Sicherheiten, Prüfungsabschlüsse und kontinuierliche Gewinne nicht vorlegen. Schwierigkeiten und teure Finanzmittel, denen viele KMU bei Gebotaktivitäten konfrontiert sind, sind zu einem Problem geworden. Es ist nicht mehr möglich, frühere Methoden zu verwenden. Es kann nur auf neue Technologien und neue Tools beruhen, um das Finanzierungsproblem von KMU zu lösen. Durch die Nicht -Reconconconconconiation -Merkmale der Blockchain sammeln wir direkte Geschäftsdaten verschiedener Handelszentren und kombinieren die Big -Data -Analysetechnologie, um Porträts von zuverlässigen Bietern zu erstellen. Auf der anderen Seite werden wir das Risikomanagement von Finanzinstituten verbessern und hochwertige Gebotsunternehmen untersuchen. Andererseits werden wir die Kreditschwelle des Bietergesellschaft senken und die Serviceerfahrung optimieren.

Bieter, der im Supply Chain Finance -Modell erfahren hat, ist ein wichtiges Unternehmen mit hervorragendem Kredit von Regierungsabteilungen, staatlichen Unternehmen und Institutionen. Der vom Gewinner als Lieferant gewonnene Gewinnvertrag gilt als hochwertiger Vermögenswert, um Kredite von Finanzinstituten von Finanzinstituten zu beantragen. In herkömmlichen Papiermodellen besteht das Risiko von Auftragsvertragsbetrug und der Prozess ist umständlich. Das zentralisierte Informationssystem verlangt vom Bediener, eine starke Autorität zu haben. Verteilte Ledgers und schwierige Modulationseigenschaften der Blockchain tragen dazu bei, die oben genannten Probleme zu lösen. Die Vertragssignatur und die nachfolgenden Finanzdienstleistungen zwischen dem Bieter und dem Bieter sind in der Blockkette implementiert, was das Problem der Datenzuverlässigkeit bedeutet.Es löst es nicht nur, sondern reduziert auch das gesamte System für zentralisierte Autorität.

Was ist die Anwendung der Blockchain -Technologie?Blockchain gehört keiner Branche. Blockchain ist ein neues Anwendungsmodell für Computertechnologie wie verteilte Datenspeicherung, Übertragung zwischen Zweigen, Konsensmechanismen und Verschlüsselungsalgorithmen. In enger Sinne ist die Blockchain eine Kettendatenstruktur, die Datenblöcke in der Zeit kombiniert und in ein dummes verteiltes Hauptbuch modifiziert und durch verschlüsselte Verschlüsselung garantiert wird.

⓶ Use of Blockchain

The main applications of blockchain include: Digital currency, transaction settlement of financial assets, digital authorities' affairs, evidence storage and anti-controlling data services, etc. Blockchain is a database technology that connects to datables, and each blockage is responsible, Preachers on an order that it was arranged to register a felt technology that connects databases to ensure that it is a database technology that connects to Datenblöcke, um sicherzustellen, dass sie eine Datenbanktechnologie sein können, die eine Verbindung zu einer Bestellung verbindet.

Blockchain ist hauptsächlich ein verteiltes Datenbanksystem mit Multi -Party -Teilnahme, gemeinsamer Wartung und kontinuierlichem Wachstum, das die Kryptographie -Technologie verwendet. Jede Seite des freigegebenen Hauptbuchs ist ein Block, und jeder Block ist voller Transaktionselemente. Anonymität, Dezentralisierung, Offenheit und Offenheit und unveränderte Blockchain -Technologie haben es bei Unternehmen populär gemacht und wurden weit verbreitet.

Blockchain -Anwendungsumfang 1. FinanzfeldBlockchain kann einen Vertrauensmechanismus bieten und kann die wirtschaftliche Infrastruktur verändern. Verschiedene finanzielle Vermögenswerte wie Eigenkapital, Anleihen, Banknoten, Lagerhäuser, Fondsaktien usw. können in das Blockchain -Technologiesystem integriert werden und zu digitalen Vermögenswerten der Kette werden, die auf Blockchain gespeichert, übertragen und übersetzt wird.

Dezentralisierung der Blockchain -Technologie kann die Transaktionskosten senken und Finanztransaktionen praktischer, intuitiver und sicherer gestalten. Die Kombination aus Blockchain -Technologie und der Finanzbranche wird zwangsläufig immer mehr Geschäftsmodelle, Service -Szenarien, Geschäftsprozesse und Finanzprodukte schaffen, wodurch mehr Auswirkungen auf die Entwicklung von Finanzmärkten, Finanzinstituten, Finanzdienstleistungen und Format für die Finanzbranche haben. Mit der Verbesserung der Blockchain -Technologie und der Kombination aus Blockchain -Technologie mit anderen wirtschaftlichen Technologien wird sich die Blockchain -Technologie allmählich an die Anwendung wichtiger wirtschaftlicher Szenarien anpassen.

2. Feld des öffentlichen Dienstestraditionelle öffentliche Dienste hängen von begrenzten Datenabmessungen ab, und die erhaltenen Informationen sind möglicherweise nicht umfangreich genug und haben einen bestimmten Rückstand. Die unveränderliche Natur der Blockchain macht den digitalen Beweis der Kette extrem glaubwürdig. Ein neuer Zertifizierungsmechanismus kann in Immobilienrechten, Notarisierung und öffentlichem Wohlbefinden festgelegt werden, um die Verwaltungsniveau im Bereich des öffentlichen Dienstes zu verbessern.

relevante Informationen im öffentlichen Wohlfahrtsprozess wie Spendenprojekte, Sammeldetails, Fondsströme und Feedback von Empfängern können auf Blockchain gespeichert werden. Auf der Grundlage der Erfüllung des Datenschutzschutzes von Projektteilnehmern und anderen relevanten Gesetzen und Vorschriften kann dies auf bedingte Weise veröffentlicht werden, um die öffentliche und soziale Aufsicht zu erleichtern.

3. InformationssicherheitsfelderDurch die Verwendung der nachverfolgbaren und exponierten Eigenschaften von Blockchain können die Authentizität der Datenquelle sichern und nicht-Daten nicht sicherstellen. Die Blockchain -Technologie wird die Sicherheitsprobleme auf dem Informationsverbreitungspfad grundlegend verändern.

Blockchain spiegelt sich in den folgenden drei Punkten in der Informationssicherheit wider:

Benutzer -Identität Authantifizierungsschutzdatenintegritätsschutz verhindert effektiv DDOS -Angriffe. Einige Unternehmen haben begonnen, ein verteiltes Internet -Domänenname -System basierend auf Blockchain zu entwickeln, das die heutigen Probleme mit der DNS -Registrierung beseitigt und das Netzwerksystem sauberer und mehr transparent macht. 4. Das Feld mit dem Internet der DingeBlockchain + Internet of Things kann es jedem Gerät im Internet der Dinge ermöglichen, unabhängig zu funktionieren, und die vom gesamten Netzwerk generierten Informationen könnenGarantie durch Blockchain -Smart -Verträge.

Sicherheit: herkömmliche IoT -Einheiten sind äußerst anfällig für Angriffe, Daten sind anfällig für Verlust- und Wartungskosten. Zu den typischen Risiken für Informationssicherheit für IoT -Geräte gehören zu niedrige Firmware -Versionen, mangelnde Sicherheitsaktualisierungen, Berechtigungsstimmen, für viele Netzwerkports auf dem Gerät und die Übertragung von UN -erzwungenen Informationen. Der Konsensmechanismus, die asymmetrische Verschlüsselungstechnologie und die verteilte Datenspeicherung der Networking -Knotenverifizierung von Blockchain werden das Risiko von Hacker -Angriffen in hohem Maße verringern.

Kreditbarkeit: Die traditionellen Dinge werden von einem zentralisierten Schützen kontrolliert. Aufgrund der Sicherheit des Geräts und der Opazität des zentralisierten Servers ist es schwierig, dass die Datenschutzdaten der Benutzer effektiv geschützt werden. Blockchain ist ein verteiltes Hauptbuch. Jeder Block ist sowohl gepaart als auch seine eigene unabhängige Arbeitsfähigkeit, um sicherzustellen, dass die Informationen über die Kette nicht absichtlich manipuliert sind. Daher können verteilte Hauptbücher Vertrauen, Eigentum, Offenheit und Kommunikationsunterstützung für das Internet der Dinge bieten.

Vorteile: Aufgrund der Einschränkungen der Cloud -Service- und Wartungskosten ist es für das Internet der Dinge schwierig, in großem Maßstab kommerzialisiert zu werden. Das traditionelle Internet der Dinge realisiert die Objektkommunikation über zentralisierte Cloud -Server. Der Nachteil dieses Modus ist, dass der Server mit zunehmender Anzahl der Zugriffseinheiten mehr Ladungen ausgesetzt ist. Einrichtungen müssen viel Geld investieren, um den normalen Betrieb des Internet of Things -Systems aufrechtzuerhalten.

Blockchain-Technologie kann direkt Punkt-zu-Punkt-Transaktionen implementieren und Arbeitskosten von anderen Zwischenbehörden oder Mitarbeitern weglassen, wodurch die Kosten, die aus Diensten von Drittanbietern entstehen, effektiv reduziert und die Vorteile maximiert.

5. Die LieferketteLieferkette besteht aus vielen teilnehmenden Einheiten mit einer großen Menge an Interaktion und Zusammenarbeit, und Informationen werden in ihren jeweiligen Systemen diskret gespeichert und es fehlt Offenheit. Der mangelnde Informationsfluss erschwert es jedem Teilnehmer, die tatsächliche Situation für die Zeit und die vorhandenen Probleme mit verwandten Bedingungen zu verstehen und die Synergien der Lieferkette zu beeinflussen. Wenn Streitigkeiten zwischen den Probanden auftreten, braucht es Zeit und Mühe, um Beweise vorzulegen und verantwortlich zu bleiben.

Blockchain kann Daten zwischen verschiedenen Probanden offen und transparent machen und so einen vollständigen, glatten und tux -freien Informationsfluss in der gesamten Lieferkette bilden. Dies kann sicherstellen, dass jede Einheit die Probleme, die sich aus dem Betrieb der Lieferkette ergeben, sofort erkannt und Lösungen gezielt finden, wodurch die allgemeine Effizienz der Behandlung der Lieferkette verbessert wird.

6. Die AutomobilindustrieLetztes Jahr wurde die Verwendung von Blockchain angekündigt, um einen Nachweis des Konzepts zu erstellen, um den Autovermietungsprozess zu vereinfachen und zu einem "Klicken, Zeichen und Antrieb Prozess. Zukünftige Kunden wählen das Auto aus, das sie mieten möchten, und in das öffentliche Hauptbuch der Blockchain einzugeben, während Sie auf dem Fahrersitz sitzen können, Schild, Schilder, die Sie nicht unterschreiben können.

⓷ Blockchharghargharghargnology 4:

Cryptograph>Hash -Funktion ist ein wichtiges Instrument in der Kryptographie in der Kryptographie -Technologie. Das Folgende ist eine detaillierte Antwort auf die Hash -Funktion. Definition und Funktion: Die Hash -Funktion gibt jede Größe jeder Größe ein und erhält eine feste Größe des Ausgangszeichens. Bei der Suche in der Datenbank verbessert sie die Suchfunktionen durch Erzeugung von Hash -Werten. Die durchschnittliche Verwirrung liegt in der Nähe von O. p> Burma Berckets. Kann eine Hash -Funktion empfangen. Ausgabe erzeugen: Ausgabe ist der Hash -Wert einer bestimmten Größe. Vermeiden Sie den Konflikt - Der Konflikt wird auf zwei Eingaben verwiesen, die dieselbe Produktion derselben Produktion erzeugen. Datenverbrennungsinformationen: Erhöhen Sie die Informationen der ursprünglichen Informationen, die den Wert des Wertes wert sind. Nein. Widerstand eines Konflikts

Anwendung Scario:

Informationszusammenfassung - Erstellen Sie eine kurze Darstellung von Daten für einfache Speicherung und Ausrüstung. Überprüfen Sie die Nachricht mit Würde. Die Daten können nicht mit den Informationen im Gang platziert werden, indem Hash -Werte verglichen werden. Kommunikation: Geben Sie einige Daten an, ohne genaue Inhalte offenzulegen. Solove Rätsel: Als Beweis für Arbeit ist es durch die Freundschaft der Freundschaft der Hash -Funktionen erfolgreich.

Schlüsselattribut:

Unternehmen: Erstellen Sie die Einzigartigkeit der Nachricht und schützen Sie die Informationen. Inmay: HashAuch wenn der Wert bekannt ist, ist er den Originaldaten nicht verfügbar. Problele - Fribards: Fribu: Finden Sie die korrekte Eingabe für die Hash -Ausgabe und zufällige Teile, die in der Eingabe bereitgestellt werden.

SHA256 -Algorithmus:

SHA256 -Algorithmus:

Computerprozess - Virass, Konstitoren und komplexe mathematische Operationen und Unterbrechungen. Die Nachricht wird in 512-Bit-Blöcke und Intervalle und die 256-Bit-Hash-Ausgabe eingeteilt. Anwendung: Dies hat eine wichtige Rolle in der Technologie eingetragen, die in der Technologie wichtig ist, die Hash -Aktivitäten blockiert und die Sicherheit und Integrität der Daten gewährleistet.