⓵ Blockchain identitatem authenticas technology in latest foro updates in realem tempus,

pertinet ad notitiam in application of blockchain technology in agro identitatem ======================================= Indispensable pars Internet agro. Die Emergence -Blockchain -Technologie hat neue Veränderungen in der Feldidentitätsauthentifizierung gebracht. In diesem Artikel wird eine Anwendung auf dem Blockcain im Bereich der Identitätsauthentifizierung oder -vorteile vorgestellt. I. Blockchain-Identitäts-Authentifizierung von Blockchain ---------------------------- Blockchain-Identitätsauthentifizierung Identitätsauthentifizierungsmethode basierend auf der Blockchain-Technologie. Während der verteilten Speicher- und Verschlüsselungstechnologie wurden persönliche Identitätsinformationen im tramperierten und sehr sicheren. Es nutzt eine Dezentralisierung, eine transparente und nichtklinische Blockchain für Sicherheits- und authentifizierte Identitätsinformationen. 2. Certatistik und Vorteile Blockcain Identity Authentifizierung ------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------ Die Identitätsauthentifizierung beruht nicht auf einer zentralen Organisation oder einer Plattform Dritter und realisiert die dezentrale Identitätsauthentifizierung. Dies kann einen Punkt vermeiden, der die Zuverlässigkeit und Stabilität des Systems nicht verbessert. ** 3. Diaphano ** In den Informationen in der Blockcain offen und transparent und kann von jemandem abgefragt werden. Es hilft, Vertrauen aufzubauen und die Fähigkeit zu betrügen und zu fälschen. ** 4. Identum ** Blockchain-Identitätsauthentifizierung kann eine einmalige Authentifizierung oder dauerhafte Verwendung erreichen. Benutzer benötigen keine Authentizität von Authentizität oder Authentizität und verbessern den Vorteil. 3. Applicationem missiones de blockcain identity authenticas ---------------------------------------------------------------------------------------------------------- --------------------------------------------------------------------------------------------- --------------------------------------------------------------------------------------------- --------------------------------------------------------------------------------------------- This Die Identität kann über mehrere Panels und Dienste in der nahtlosen Authentifizierung geteilt werden. ** 2. Entitätsidentitätsauthentifizierung ** In Bezug auf die Authentifizierung der Entitätsidentität kann Blockchain die Kreditgeschichte, die Geschäftstransaktionen und andere Informationen aus den Versuchen oder Männern aufzeichnen und die anderen Informationen für die Geschäftszusammenarbeit bereitstellen. ** 3. Cross-Term Identity-Authentifizierung ** In den Kreuzungsszenarien kann die Blockchain-Identitätsauthentifizierung den Prozess der Kreuzungs-Identitäts-Authentifizierung vereinfachen. Erreichen Sie eine nahtlose Kreuzungsprüfung der Kreuzung oder Überprüfung der Daten. Es hilft, den internationalen Handel und die grenzüberschreitende Zusammenarbeit zu fördern. 4. Zukünftige Entwicklung der Blockcain-Identitätsauthentifizierung -------------- Mit einer kontinuierlichen Reife und Popularität der Blockchain-Technologie, der Blockchain-Identitätsauthentifizierung und in weiteren Feldern angewendet. In Zukunft können wir mehr Anstrengungen und Organisationen warten, um die Blockchain -Technologie in der Authentifizierung der Feldidentität anzuwenden, um eine sicherere und bequemere Identitätsauthentifizierungsmethode zu erreichen. Gleichzeitig wird die Blockcain -Identitätsauthentifizierung mit einer kontinuierlichen Entwicklungstechnologie mit anderen Technologien als künstliche Intelligenz und Internet -Dingen kombiniert, mehr Innovationen und Durchbrüche in der Feldidentität bringen. & # 128640; & 128640; & 128640; Mit einer kontinuierlichen Verbesserung der Regulierungsrichtlinien und der schrittweisen Festlegung von Energiestandards in Übereinstimmung mit der Sicherheit der Blockchain -IdentitätDie Authentifizierung wird besser garantiert. Dies wird weiter für eine Anwendungs- und Entwicklungsblockcain -Identitätsauthentifizierung fördern. & # 128272; & 128272; & # 128272; Gleichzeitig wird die Anonymität und das Geheimnis des Schutzes der Blockchain -Identitätsauthentifizierung mehr Aufmerksamkeit auf sich ziehen, wenn die Menschen auf das persönliche Geheimnis achten. Dies ermöglicht die Blockchain -Identitätsauthentifizierung, um allen Lebensbereichen besser zu dienen und gleichzeitig die persönliche Privatsphäre zu schützen. & # 127775, & 127775; & # 127775; Kurz gesagt, die Blockchain -Technologie hat eine breite Anwendung, Hoffnung und ein großes Entwicklungspotenzial in der Authentifizierung der Feldidentität. Wir glauben, dass die Blockchain -Identitätsauthentifizierung mit einer kontinuierlichen Entwicklungstechnologie und einer kontinuierlichen Anwendungsmissionen für die Blockchain mehr Bequemlichkeit und Sicherheit zum Leben erwecken wird. & # 127660 & # 127760; & # 127760 ** ** Bitte beachten Sie: Der in diesem Artikel erörterte Inhalt ist nur Referenz. Bitte befolgen Sie die relevanten Gesetze, Vorschriften und Energiespezifikationen in realen Anwendungen. ** Verwandte Markt Weitere Auszeichnungen https://www1.itou8.com/ba/⓶ Tauchliste?

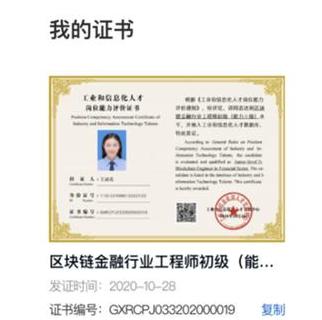

basierend auf der Blockchain -Technologie, die verwendet wurde, um die Authentizität und das Vertrauen der eigenen Informationen zu beweisen. Es ist ein digitaler Marker. Das Folgende ist eine detaillierte Erklärung der Taucherauthentifizierung. Techologie Masics - Authentifizierung der Diver -Authentifizierung sorgt für die Sicherheit und Privatsphäre der Sicherheit der kostenlosen Dokumentdaten. Implementierungsmethode: Der Benutzer muss Beweise vorlegen und eine persönliche Form der Selbstbestimmung liefern. Der digitale Marker wird nach bestätigten Erfolg ausgestellt. Das digitale Ticket wird in Blockchan, Antrag Scarous: Certificate of Bank Financial, Bank Financial beispielsweise gespeichert. Es kann bei der Authentizität von Bankinstitutionen wie Banken in den Bankinstitutionen der Bank, wie z. B. Banken im Finanzfeld der Bank, verwendet werden. Die Diver -Zertifizierung kann für medizinische Verwaltung und medizinische Informationen wirksam und sicher sind. In E-Commerce-Lebensmitteln kann die Diver-Zertifizierung für die Registrierung und Transaktionsgarantie der Verbraucher verwendet werden. Kurz,Die Diver -Zertifizierung ist eine breite Palette des potenziellen potenziellen Potenzials und der Entwicklung des potenziellen potenziellen und effektiven digitalen Inspektors.

⓷ "000051" Wie kann man Identität im Zeitalter der Finanzdigitalisierung identifizieren?

Tongfu Dun Song Chao wird bald interpre tiert. Anwendung: Speichern Sie die Identitätsinformationen des Benutzers über Blockchain, realisieren Sie die Rückverfolgbarkeit und Überprüfung von Identitätsinformationen und stoppen Sie den Diebstahl und die Kopie der Identität effektiv.PKI -System:

Theorie: Ein Identitätsauthentifizierungssystem bestätigt die Benutzeridentifikation, indem digitale Zertifikate auf der Grundlage der öffentlichen Schlüsselinfrastruktur (PKI) ausgestellt werden. Anwendung: Es wird in Bereichen der digitalen Signatur, verschlüsselter Kommunikation usw. häufig verwendet, um den Schutz und die Zuverlässigkeit der Identitätsauthentifizierung zu gewährleisten.Biometrische Technologie:

Theorie: Verwenden Sie menschliche Biometrie (wie Finger, Gesichter, Iris usw.) zur Identitätsauthentifizierung. Anwendung: In Bereichen der finanziellen Zahlung, des Zugangskontrollsystems usw. wird die biometrische Technologie für ihre hohe Genauigkeit und Bequemlichkeit sehr bevorzugt.Asymmetrische Schlüsseltechnologie:

Theorie: Verwenden Sie ein Paar Schlüssel (öffentliche und private Schlüssel) für Verschlüsseln und Abschlüsse, um die Sicherheit der Informationsübertragung zu gewährleisten. Anwendung: Die asymmetrische Schlüsseltechnologie kann einen starken Schutz bei der digitalen Signatur und der Identifizierungsindikatik bieten.State Gupta -Algorithmus:

Theorie: Verwenden Sie den Verschlüsselungsalgorithmus, der von der staatlichen Kryptographieverwaltung erstellt wurde, um den Schutz des Identitätszertifizierungsprozesses sicherzustellen. Anwendung: Im Bereich Finanzen, Regierungsangelegenheiten usw. Eine wichtige Technologie der nationalen Geheimalgorithmus -IdentitätsauthentifizierungIst ein Mittel geworden.Im Prozess der Finanzdigitalisierung ist die Bedeutung der Identitätsauthentifizierung selbstbewusst. Große Banken und Finanzinstitute werden aktiv entdeckt und für neue Techniken zur Verbesserung der Identifizierungsauthentifizierung und zur Verbesserung der Bequemlichkeit entdeckt und implementiert. Unternehmen wie Tongfudun innovieren und optimieren ständig die Identitätsauthentifizierungslösungen, um eine starke Unterstützung für die Identitätsauthentifizierung im Zeitalter der Finanzdigitalisierung zu bieten. Durch die umfassende Anwendung der oben genannten Techniken ist die Identifizierungsauthentifizierung im digitalen Zeitalter der Finanzierung sicher, zuverlässiger und bequemer.