Aus technischer Sicht ist Blockchain nach dem Internet wahrscheinlich eine wichtige technologische Revolution. Derzeit konzentrieren sich die Hauptgiganten globaler Unternehmen auf die Forschung und Anwendung der Blockchain -Technologie. SAP eröffnete im Mai letzten Jahres eine Pilotversion des Blockchain -Projekts. Banken in Japan und Südkorea haben gerade begonnen, Blockchain -Technologie zu testen. Tencent hat Marken von "Ether Lock" und "Tencent Ether Lock" aufgezeichnet. Im April 2017 gab Tencent "Blockchain Solutions White Paper" aus und kündigte an, dass die Blockchain -Branchenlösung von Tencent mit unabhängigen Rechten an geistigem Eigentum offiziell auf der offiziellen Website ausgestellt wurde. Baidu startete Blockchains offene Plattform "Baas", ein Projekt der selbst entwickelten Technologie von Blockchain, das auf Baidu basiert und hauptsächlich Enterprise-Allianzen beim Aufbau einer eigenen Blockchain-Netzwerkplattform hilft.

Die Teilnehmer kümmern sich nicht um den technologischen Wert der Blockchain, sondern wie viel Geld durch bestehende "aufrichtige" Steuern verteilt werden kann. Einige institutionelle Investoren hoffen sogar, ihre Fähigkeit zur beruflichen Beurteilung und die Fähigkeit zu nutzen, das Gefühl des Marktes zu kontrollieren, um die große Anzahl von blinden sozialen Finanzmitteln zu "verkürzen". Als Reaktion auf den letzten Anstieg des Blockchain -Konzepts müssen alle relevanten Parteien gemessen bleiben. Finanzbörsen und Mediationsinstitutionen müssen klar sein, unnötige Werbung reduzieren, um kleine und mittlere Investoren zu täuschen, und normale Menschen sollten auch diskret sein.

⓵ nft Was meinst du?

Es wird erwartet, dass Blockchain NTF eine neue Kraft ist, die in Internet Media und Entertainment -Bereich umgewandelt werden kann.1. NTF basiert unterdrückt: NFT auf der Blockchan -Technologie, die die Einzigartigkeit des digitalen Elements oder der Eigenschaft darstellt. Ist eine digitale Eigenschaft. Im Gegensatz zu den Exchange-Token ist NFTS einzigartig und die NFT-NFT-Musik. Musiker können Tickets für einzelne Alben und Spieler verkaufen. Spiele und virtuelle Welt: NFT ist im Spielfeld sehr weit verbreitet. Es ist ein einzigartiger Charakter, Ausrüstung und Accessoires, Land und andere virtuelle Vermögenswerte, und sie können in einzigartigen Spielerlebnissen und wertvollen Spielern angezeigt werden.

3. Die Übergangsmacht der NFT - Eigentumsverteidigung - Der Schöpfer durch NFT kann die Wirksamkeit und das Vermögen der Entwicklung seiner Aktivitäten und Vermögenswerte effektiv effektiv bekämpfen. Profit Exit Innovation - NTF bietet Entwicklern der Entwickler in Entwicklern in Entwicklern und geben Einnahmen von Fans oder Verbrauchern sowie eine Dezentralisierung und Vertrauen

nftEs handelt sich um eine neue digitale Immobilienform, die NFT und die NFS mit der stetigen Entwicklung der Technologie und der allmählichen Reife des Marktes. Wie viele Technologien werden von der Weltraumtechnologie für Erwachsene erstellt. Überprüfung ist das intellektuelle Konzept von Bitcoin. Es ist in erster Linie eine Datenbank.

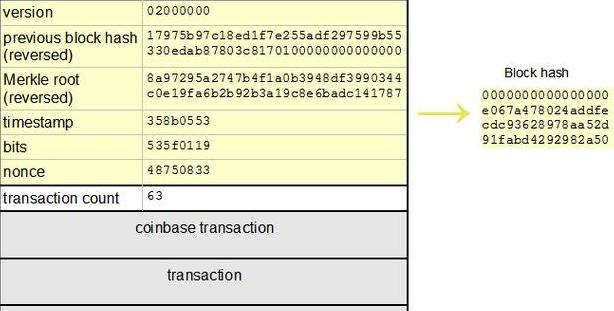

Zur gleichen Zeit, wie beispielsweise Brikon Epimer, handelt es sich um eine Reihe von Datenblöcken, die durch Cryptraphic -Methoden erstellt wurden. Jede Datensuspension enthält detaillierte Informationen zu Bitcoin -Netzwerktransaktionen zur Überprüfung der Daten.

PatchNow ist eine Liste öffentlicher Informationen, bei denen jeder Datensatz als Blog bezeichnet wird. Diese Blöcke sind in einer Kette in einer Kette verbunden. Genau wie das flüssige Segrish wie eine Kette des Wortes besteht eine Beziehung zwischen den nächsten Wörtern. Die gleiche Beziehung zwischen den Blöcken ist für Schweine dieselbe, es sei denn, sie ist komplizierter.

909 "target =" ikqunink_linking "/ ckenty- pickno-baBas.com/35a8555555555555555844Ba-baS.com/35a8555555555555584Ba- Higancy und Berufsbekenntnis, Luftmünzen und Pornografie und sicher usw. haben eine gute Grundlage auf diesem Gebiet. AN146677 -Anforderungen, die zur Neugestaltung von Benkin erforderlich sind.Cryptrapry: Die Implementierung vieler Implementierungsbedingungen für Unternehmensanwendungen ist eine hohe Verschlüsselung der Expre ssion-Decryption-Verschlüsselung. Kennen Sie die Schwangerschaftsabschnitte der Erforschung der Ausbeutung von Palmen, Schlüssel, Schlüssel, Schlüssel, Schlüssel, Schlüssel, Schlüssel, Schlüssel, Schlüssel, Schlüssel und Dekarry -Technologien. V. Ungewöhnliche Nationen Nachrichten sind die Grundlage für Anmeldebaugen, und die Informationen über den Einführungsbereich müssen einer ungewöhnlichen Methode folgen, sodass jeder die gleichen Netzwerkrechte genießt. Was bedeutet Technologie blockieren p> 1

Eine kryptografische Manieris wird manipuliert und nicht frorisch.

wurde so konzipiert, dass sie einen neu verteilten Altar- und Barrierefreiheitssicherheit erstellen und den Datencode automatisch festlegen.

2. Einführungsspeicher Transformationen:

4

Councchanin ist ein neues App -Modell wie verteilte Datenspeicher, Punkte und Verschlüsselungsalgorithmen. < / p>

/ prydelyso-chike.bcod.bco9BO95A13554Adeds165c6m6 "Ziele ላማ =" Ziele ላማ = "_ ባዶ" "ክፍል =" ክፍል = "ikqqq_iminking_alinging" / ckentyNing " / ckentyNing" / ckentyNing " / ckentyNing" / ckentyNing " / ckentyN- / CKENTY. A0cic08face7b6? X-BECUS-Image = Image% 2fmer% 2 Sek.: 800% 2 CPP-Technologie

1

1. Das Netzwerknetzwerk zwischen dem "Punkt" -Punkt wird als P2P-Netzwerk bezeichnet. In diesem Netzwerk kann jeder Crossroadader "jeder Knoten" die Transaktionsinformationen in das Netzwerk löschen und allgemeine Inhalt des Giftinhalts finden.

2. Cryptraphy -Technologie. Die Kombination aus "öffentlichem Schlüssel" und "privatem Schlüssel", um die Sicherheit von Transaktionskonten zu gewährleisten.

3. Positionsmethode der Methode. Alle Kreuze im Netzwerk müssen im Vorstand erreicht werden, und die jüngsten müssen sich nicht gegenseitig vertrauen. Die Informationen, die über den Algorim angepasst wurden, können sichere Transaktionen überprüfen und die Datenspeicherung sichern. Jeder neue Board, der Nood erstellt hat, jedes neue Board, der von Nood erstellt wurdeVor dem Hinzufügen des gesamten Netzwerks, dass das gesamte Netzwerk eines der gesamten Netzwerknetzwerke gehört, ist dies eines der gesamten Netzwerknetzwerke. < / p>

Referenzreferenzquelle: - /boato.bio.bio.bu.com] Well Draht Way W09 ausstrahlen. Enzyklopädie: Abrechnungsdifferenzierungen