⑴ Advanced Semester Was ist der Wert des Einzelhandels? Verstehen Sie den Einzelhandelswert in Blockchain in einem Artikel!

Wie hoch ist der Wert des Einzelhandels? Der Einzelhandel ist das Verschlüsseln der Eingangsketten von jeder Länge bis zur Entfernung einer festen Länge. Es handelt sich nicht um ein Passwort, und der Dekodierungshandel kann keine Originaldaten wiederherstellen, sodass der Einzelhandel eine Einstraßenverschlüsselungsfunktion ist. Durch sichere Einzelhandelsalgorithmen wie SHA-256 können wir alle Daten im Internet mit fester Kettenlänge sparen. SHA-256 ist eine verbesserte Version von S-1 mit 160 Bit. Was ist der Zweck von Blockchain -Einzelhandelswerten? Jeder Block enthält den Einzelhandelswert der vorherigen Masse, und diese vorherige Masse wird als Ursprungsblock bezeichnet. Bei der Anpassung der Daten in der aktuellen Masse ändert sich der Einzelhandelswert entspre chend, was sich auf den Ursprungsblock auswirkt. Daher wird auch bei nur zwei Blöcken die Datenänderung schwierig. In der tatsächlichen Blockchain gibt es jedoch bereits Millionen von Blocks, und alle Änderungen wirken sich auf die aktuellen Massendaten an allen Vorfahren aus, was die Installation und Zuverlässigkeit ermöglicht. Das Verständnis, wie die Werte von Hash eine Rolle in Blockchain spielen, und seine zentrale Rolle bei der Sicherstellung der Authentizität von Daten und der umfassenden Blockchane -Sicherheit ist ein grundlegender Schritt zum Verständnis der Blockchain -Technologie. Obwohl dies eine künstlerische Interpre tation ist, bietet es eine solide Grundlage für das Verständnis eines möglichen Wertes und Blockchains. Schauen wir uns danach an, wie Merkle -Täte funktionieren. Überprüfung und Speicherung werden schwierig, wenn es um große Datenmengen geht, aber Merkle -Bäume bieten eine Lösung. Es kombiniert alle Transaktionen mit einem Teilungswert und dem Wert des Wurzelhandels, indem es einen Dualbaum baut. Merkle Trees machen es einfach und effizient, Änderungen in großen Datengruppen zu ermitteln. Blockchain -Projekte wie Bitcoin und Ethereum nutzen Merkle Trees, um diese Funktion zu implementieren. Im Merkle -Baum befinden sich alle Transaktionen am unteren Rand des Baumes, und der Wert eines Einzelhandels befindet sich oben am gesamten Datensatz. Wenn sich die Daten ändert, ändert sich auch die Stammfragmentierung, wodurch die Integration und Konsistenz von Daten aufrechterhalten wird. Merkle Trees ermöglichen es einer spezifischen Behandlung, das vertikale Audit zu überprüfen, ohne die gesamte Blockchain herunterzuladen und Ressourcen erheblich bereitzustellen. Einzelhandelwerte spielen eine wichtige Rolle beim Datenschutz. Es handelt sich um mono -leitende Verschlüsselungsfunktionen mit den folgenden Schlüssel: Jedes ist ein einzigartiges Fragment, und die Nachricht selbst generiert immer denselben Einzelhandel, und die Eingabe kann nicht im Einzelhandel eingeschaltet werden, und geringfügige Eingabeanpassungen führen zu erheblichen Änderungen im Einzelhandel. Es kann uns helfen, WerteEinzelhandel beim Erkennen, ob die Daten manipuliert wurden. Kurz gesagt, Einzelhandelswerte und Merkle -Bäume sind grundlegende Zutaten für die Blockchain -Technologie, die Daten, Integrität und Installation garantieren. Durch das Verständnis dieser Konzepte können wir die Fähigkeiten und den Wert der Blockchain -Technologie besser verstehen.⑵ Was ist der Blockchain -Hash -Algorithmus?

Der Hash -Algorithmus wird auch als "Hash" bezeichnet und ist eine der vier Blockchain -Technologien. Es ist ein Algorithmus, der eine feste Längenkette (auch als Nachrichtennachricht bezeichnet) berechnen kann, die einer digitalen Nachricht entspricht. Angesichts der Tatsache, dass ein Datenelement nur einen Hash -Wert hat, kann der Hackkupplungsalgorithmus zur Überprüfung der Datenintegrität verwendet werden. In Bezug auf die Anwendung schneller Forschungs- und Verschlüsselungsalgorithmen ist die Verwendung von Hash -Algorithmen sehr häufig.

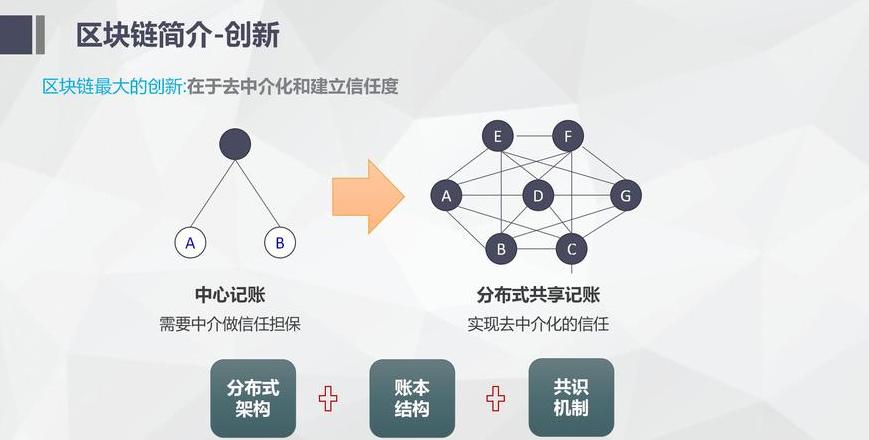

In der Internet -Ära, obwohl die Menschen näher sind, ist das Vertrauensproblem noch schwerwiegender. Die technischen Strukturen bestehender dritter -party -Vermittlungsorganisationen sind privat und zentralisiert, und dieses Modell wird die Probleme des gegenseitigen Vertrauens und der Wertübertragung niemals grundlegend lösen. Infolgedessen wird die Blockchain -Technologie die dezentrale Datenbankarchitektur verwenden, um die Genehmigung des Dateninteraktionsvertrauens zu vervollständigen und einen wichtigen Schritt im globalen gegenseitigen Vertrauen zu erreichen. In diesem Prozess spielt der Hash -Algorithmus eine wichtige Rolle.

Der Hash -Algorithmus ist ein unidirektionaler kryptografischer Mechanismus in der Blockchain, der garantiert, dass Transaktionsinformationen nicht verfälscht werden. Die Blockchain -Zahlen transaktionen in einem Transaktionsblock über einen Hash -Algorithmus und komprimiert die Informationen in einer Hash -Kette aus einer Kette von Zahlen und Buchstaben. Der Hash -Wert einer Blockchain kann einen Block auf einzigartige und genaue Weise identifizieren. Wenn Sie die Authentizität eines Blocks überprüfen, müssen Sie nur den Hash -Wert dieses Blocks einfach berechnen.

Die Workstation der Blockchain -Technologie Xusu Blockchain -Technologie unter Lianqiao Education Online ist die einzige Pilot -Workstation der "Blockchain -Technologie", die vom Zentrum für Bau- und Schulentwicklung des Bildungsministeriums von China hergestellt wird. Die professionelle Sichtweise bietet Studenten diversifizierte Wachstumsrouten, fördert die Reform der Produktionskombination aus Produktions-, akademischer und Forschungstraining auf der Suche nach professionellen Diplomen und baut ein angewandtes und komponiertes Talent -Schulungssystem auf.