In der Tat hat die Blockchain in den letzten zehn Jahren unter ihrer ursprünglichen Veränderung und Fortschritte gelitten. Im Allgemeinen müssen die vier Kerntechnologien eine einzigartige Rolle in der Blockchain spielen, und die Grundlage der Blockchain sollte gemeinsam festgelegt werden.

1. Speicherfunktion

Erstens wird das verteilte Ledger in dieser Datenbank gespeichert, wenn eine verteilte Datenbank erstellt wird. Zentralisierte Geräte- und Managementorganisationen werden durch die digitale Signaturtechnologie bestätigt und benötigen kein menschliches gegenseitiges Vertrauen, solange sie gemäß den festgelegten Regeln durchgeführt werden. Der Knoten kann andere Knoten nicht täuschen. Jeder ist Teilnehmer und jeder hat das Recht zu spre chen, weil das gesamte Netzwerk verteilt ist.

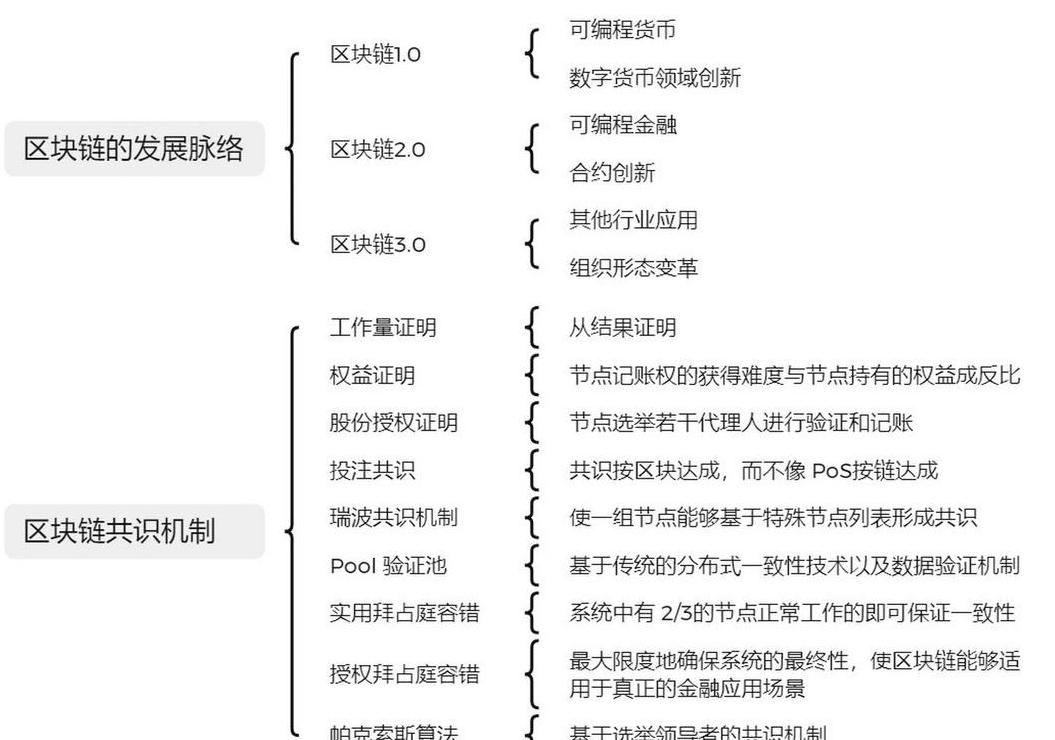

2. 2. Daher ist ein weiterer Mechanismus erforderlich, um das gesamte Knotenkonto anzupassen, um die Konsistenz aufrechtzuerhalten. Somit spielt der Konsensmechanismus eine Rolle bei der Anpassung des Knotens der Blockchain und der Klärung der Rolle der Datenverarbeitung.

Jeder kann am Blockchain -Netzwerk teilnehmen. Bitcoin ist das gleiche wie das Erkennen des Konsensmechanismus für Bitcoin -Bergbau. Die Regeln für Bitcoin sind, eine große Berechnung durchzuführen, und zunächst wird die Person, die berechnet wird, mit der POW belohnt.

Hinweis: Was sind die Vor- und Nachteile des Konsensmechanismus im Vergleich zu POW, POS und DPO?

pow ist ein sehr cleverer Weg, der einfach und einfach zu implementieren ist. Sein Nachteil ist auch sehr klar:

Abfallergiequelle;

Die Bestätigungszeit des Blocks ist schwer zu verkürzen.

Die neue Blockchain muss einen anderen Hash -Algorithmus finden. Andernfalls werden Sie Bitcoin's Computing Power Attack Ake gegenüberstehen. Je größer das Systemgleichheit der POW ändert, desto größer ist die Chance, der nächste Buchhalter zu werden. Der Vorteil dieses Mechanismus ist, dass er so mächtig wie POW ist, aber es gibt keinen Nachteil.

Kampfteilnehmer möchten möglicherweise nicht an Buchhaltung teilnehmen. Wir sind auf die Rolle der Buchhalter spezialisiert, zuerst Buchhalter durch Aktien ausgewählt und dann um die Aufrechterhaltung der Schwellung verschieben. Dieser Ansatz löst das endgültige Problem immer noch nicht.

DBFT (delegatedBFT) ist ein allgemeines Konsensmechanismusmodul, das einen verbesserten byzantinischen Defektalgorithmus hindeutet, der auf das Blockchain -System angewendet werden kann.

DBFT ist ein Protokoll, das auf Blockchain -Technologie basiert. Benutzer können Vermögenswerte und Gewinne in der physischen Welt ausführen. Verteilte Netzwerkprotokolle für Registrierung, Ausgabe, Übertragung und Transaktionen, Liquidation und Bereitstellung durch Netzwerknetzwerke zwischen Digitalisierung und Punkten. Xiaoyi kann Corporate Capital ausstellen, das nach Chinas "Vertragsrecht" und "Gesellschaftsgesetz" anerkannt wird, was nicht nur eine digitale Währung, sondern auch eine Mainstream -Internetfinanzierung darstellt. Xiaoyi kann für Aktien -Crowdfunding, P2P -Online -Kredite, digitales Asset -Management und intelligente Verträge verwendet werden. Dieser Konsensmechanismus basiert auf dem von Castro und Liskov vorgeschlagenen "tatsächlichen byzantinischen inneren Traktat" und wurde verbessert, um ihn auf das Blockchain -System anzuwenden. In verteilten Systemen wie verteilten Dateisystemen, verteilten Kollaborationssystemen und Cloud -Computing wird in verteilten Systemen weit verbreitet. DBFT verbesserte hauptsächlich Folgendes:

Der Anforderungsantwortmodus der C/S -Architektur wurde mit einem für das P2P -Netzwerk geeigneten Pierknotenmodell verbessert. Dies kann dynamisch eingegeben und beendet werden. Abstimmung gemäß dem Verhältnis von QuickzusDer Mechanismus ist für die Schaffung des Knotens für die Teilnahmevereinbarung ausgelegt, und der Vertragsbeteiligungsknoten (Reservierungsknoten) wird durch die Abstimmung bestimmt. Wurde diese Lösung endlich übernommen?

A: Als verteiltes Ledger -System stellt das interne Wirtschaftsmodell der Blockchain fest, dass jeder Teilnehmer vertrauen kann, ohne anderen Teilnehmern zu vertrauen, dh, also -berufene Zuverlässigkeit. Byzantines allgemeines Problem ist eine Möglichkeit, eine Vereinbarung zu erzielen, wenn dem Teilnehmer nicht vertrauenswürdig ist, und die byzantinische Defekt -Toleranz ist eine Lösung für ein solches Problem. Die Blockchain -Netzwerkumgebung ist ebenfalls sehr kompliziert und hat Probleme wie die Wartezeit für Netzwerk, Übertragungsfehler, Softwarefehler, Sicherheitslücken, Hacker -Invasion und verschiedene böswillige Knoten. Byzantinische Fehlertolerschaft ist eine Lösung, die diesen Fehlern standhalten kann.

DBFT -Mechanismus besteht darin, einen Buchhalter auf der Grundlage von Rechten und Interessen auszuwählen, und der Buchhalter erzielt über den byzantinischen Fehleralgorithmus eine Vereinbarung. Die Vorteile dieser Methode sind wie folgt.

professionelle Schwellung;

Alle Arten von Fehlern können zulässig sein.

Buchhaltung wird von mehreren Personen abgeschlossen, jeder Block ist endgültig und gweigt nicht. Die Zuverlässigkeit des Algorithmus hat strenge mathematische Beweise.

Wenn mehr als ein Drittel der Schwellungen miteinander kooperiert, können mehr als ein Drittel der Swellen in zwei Netzwerkinseln unterteilt werden. Aber sie werden Beweise für Verschlüsselung hinterlassen.

Der wichtigste Punkt des DBFT -Mechanismus in der oh2en Zusammenfassung besteht darin, das endgültige Geschlecht des Systems so weit wie möglich sicherzustellen und die Blockchain auf das tatsächliche finanzielle Anwendungsszenario anzuwenden. Zum Beispiel ist unser Columbus -Vereinbarungsmechanismus der Konsensmechanismus von DPOS+DBFT. Wenn einer der gesamten Knoten oder Geräte ausgeschaltet ist, funktioniert der andere immer noch normal und wirkt sich nicht auf das gesamte Netzwerksystem aus. Wenn der Server des Tencent jedoch geschlossen ist, gibt es keinen Ort, an dem Sie nach Daten suchen können, sodass jeder den WeChat aller öffnen kann. Dies ist der Unterschied zwischen dem zentralen Netzwerkserver und dem Blockchain -Netzwerkserver.

3. Verschlüsselung -Datensicherheit, Datenbesitz und nicht in der Lage, verfolgbare Verfolgung zu manipulieren. Die Standarddatenstruktur wird durch Blockchain -Verschlüsselung bestimmt. Der verpackte Datenblock wird als Kettenstruktur durch die Hash -Funktion der Verschlüsselung verarbeitet. Der letztere Block enthält Hash -Werte des vorherigen Blocks. Der Hash -Algorithmus verfügt nur über ein Blockchain -Netzwerk, da er eine einzige Richtung und Anti -Tamper enthält. Wenn die Daten in der Kette veröffentlicht werden, gibt es keine Möglichkeit, Manipulationen und Verfolgung zu manipulieren. Darüber hinaus verschlüsselt Ihr Konto durch eine asymmetrische Verschlüsselung, um die Sicherheit der Daten zu gewährleisten und das Dateneigentum zu überprüfen.

Modifikationen einzelner oder mehrerer Datenbanken können andere Datenbanken nicht beeinflussen. Es ist fast unmöglich, mehr als 51% der Daten im gesamten Netzwerk zu ändern. Jede Transaktion der Blockchain ist durch Verschlüsselungsmethoden mit benachbarten Blöcken verbunden, sodass Sie zur Vergangenheit und Präsentation aller Transaktionen zurückkehren können. Dies ist die Datenstruktur, Blockheader und Blockkörper der Blockchain. Verschlüsselungshash -Wert, ZeitBriefmarken werden nicht durch Bestimmung der Reihenfolge nach Zeitstempel unterbrochen.

Dieses Prinzip funktioniert in Geschäftssystemen, einschließlich des Produktsystems. Wir können den Ort abfragen, an dem die Waren hergestellt werden, und die Rohstoffe, die erzeugt werden, wenn wir sie als Tracking bezeichnen. Wir suchen in Schritt im Schritt, da wir Informationsdaten in das Blockchain -System schreiben, während wir jeden Schritt ausführen. Mit diesem System können Sie wissen, ob der Rohstoff verwendet oder zur Herstellung verwendet wird. Durch diese Datenspeicherstruktur können wir sie zusammen glauben. Dies wird tatsächlich von diesem Produkt produziert, und ich denke, es ist wahr.

Sie können die Daten nicht ändern. Um zu ändern, können Sie 51%Ihres Talents erreichen. Aus Sicht der Gleichheit haben Sie das Recht, in dieser Firma zu sagen. Dies ist nur eine Möglichkeit. Warum ist die Blockchain -Technologie schädlicher und sicherer als die Internet -Technologie? Weil es verteilt ist. Um die internen Daten mit einem Hacker zu ändern, müssen Sie alle Computer finden, die dieses Konto behalten, und Sie müssen jeden Computer ändern. Vielleicht können Sie einen von ihnen schnell finden, aber es ist schwierig, alles zu ändern.

Alle Transaktionsinformationen auf der Blockchain werden freigegeben, sodass jede Transaktion auf allen Knoten angezeigt wird. Da der Knoten verteilt ist, müssen die Identität zwischen den Knoten nicht offengelegt werden, und jeder Knoten ist anonym. Nach dem Start jedes Computergeräts wissen wir beispielsweise nicht, wer jede Computermaschine startet und wer nicht beginnt. Sie können zu Hause einschalten. Es gibt eine Frage, wie viele Dinge und wie viele von ihnen tun.

4. Smart Contract -run -Ausführung

Schließlich können Sie eine Anwendungsstufe von Smart -Verträgen basierend auf dem verteilten Ledger erstellen. Um das Vertrauensproblem zu lösen, können Sie einen intelligenten Vertrag verwenden, um die Bedingungen in Form von Code klar aufzulisten und ihn über das Programm auszuführen. Die Daten der Blockchain können über einen intelligenten Vertrag aufgerufen werden, sodass Zhitong als Datenausführung und Anwendung in der Blockchain abgeschlossen wird.

Smart Contracts können Ihnen dabei helfen, Geld, Eigentum, Aktien oder wertvolle Gegenstände in transparenter und unnötiger Weise auszutauschen. Durch die Smart Contract -Methode werden Vermögenswerte oder Anrufe an das Programm gesendet, und das Programm führt diesen Code aus und überprüft die Bedingungen automatisch zu einem bestimmten Zeitpunkt, sodass es zu einer Person zurückkehren oder zu einer anderen Person zurückkehren oder an die Person zurückkehren muss, die an einen Moment gesendet werden sollte. (Automatisch implementiert, keine Kontoabhängigkeit) Das Hauptbuch wurde gleichzeitig gespeichert und speichert die Datei, um spezifische Sicherheit und Unveränderlichkeit zu erhalten.

Funktionen von Smart Contract

Autonomie -Kanzel Der Broker und Dritte. Sie sind eine Person, die einen Vertrag abgeschlossen hat. Es besteht keine Notwendigkeit, sich auf Makler, Anwälte oder andere Makler zur Bestätigung zu verlassen. Dies wird übrigens automatisch vom Netzwerk verwaltet und nicht von einer Person, die Vorurteile haben kann. Es wird das Risiko einer Manipulation der dritten Teilnahme beseitigt.

Trust -File ist im gemeinsam genutzten Hauptbuch verschlüsselt. Ich kann nicht sagen, dass jemand verloren hat.

Backup -wenn eine Bank ein Sparkonto verliertVorstellen. Alle Ihre Freunde haben den Rücken auf der Blockchain. Ihr Dokument hat sich viele Male wiederholt.

Security -cryption, Website -Verschlüsselung und Dateisicherheit. Kein Hacking. Tatsächlich ist dies ein sehr kluger Hacker, der in den Code brechen und eindringt.

Geschwindigkeit-In General müssen Sie viel Zeit und Dokumente verbringen, um Dokumente manuell zu verarbeiten. Smart Contracts Automatisieren Sie die Arbeit mithilfe von Softwarecode, um eine Reihe von Geschäftsprozesszeiten zu verkürzen.

Reduzierung der Einsparungskosten -Smart -Verträge können beim Entfernen von Makler Geld sparen. Um beispielsweise eine Transaktion zu beobachten, müssen Sie eine Notar Person bezahlen.

Genauigkeit -Der automatische Vertrag ist schneller und billiger, erstellt aber auch ein Formular und vermeidet Fehler.

Der beste Weg, um den intelligenten Vertrag zu erklären, besteht darin, die Technologie mit dem Verkaufsautomaten zu vergleichen. Gehen Sie im Allgemeinen zu einem Anwalt oder Notar, zahlen Sie und warten Sie auf das Dokument. Durch den Smart -Vertrag stecken Sie Bitcoin einfach in eine automatische Automaten (z. B. ein Ledger) und stecken ihn in einen Treuhandzusatz, einen Führerschein oder alles in einem Konto. Noch wichtiger ist, dass intelligente Verträge nicht nur die Regeln und Bestrafung des Vertrags auf die gleiche Weise wie bestehende Verträge definieren, sondern diese Verpflichtung automatisch ausführen.

Smart Contract und Blockchain

Blockchain ist das verteilte System unter allen zulässigen Parteien, sodass Sie nicht für Makler (Makler) bezahlen und Zeit und Konflikt sparen müssen. Es gibt ein Problem mit der Blockchain, aber die Bewertung wird nicht verweigert als das vorhandene System, billiger und sicher. Deshalb wechseln wir Banken und Regierungsleute. Wenn Sie die Merkmale der Blockchain -Technologie unter Verwendung eines intelligenten Vertrags anhand eines intelligenten Vertrags erleichtern, wird es einfacher, die verschiedenen Arbeits- und Lebensverträge zu verbessern.

Die⓵ Blockchain -Technologie hat drei wichtige Punkte.

Die Bezeichnung ist eine der Kernmerkmale der Blockchain -Technologie, mit der das Netzwerk ohne zentrale Autorität arbeiten kann. Jeder Knoten verfügt über eine vollständige Kopie des Hauptbuchs, damit Sie Transaktionen unabhängig überprüfen und aufzeichnen können. Diese verteilte Struktur verbessert die Zensurresistenz und Defekte in Blockchains. Zum Beispiel ist Bitcoin Network ein verteiltes System, mit dem Benutzer auf der ganzen Welt Peer -Peer -Transaktionen durchführen können, ohne sich auf traditionelle Finanzmakler zu verlassen. Animalismus ist ein weiteres wichtiges Merkmal der Blockchain -Technologie. Durch Verschlüsselungstechnologie und Kettenstruktur ist die Blockchain fast unmöglich zu ändern oder zu löschen, wenn die Daten in den Block geschrieben und zur Kette hinzugefügt werden. Jeder Block bildet eine ungebrochene Kette, einschließlich des Hash -Werts des vorherigen Blocks. Diese Funktion ist eine ideale Plattform für Blockchain, um wichtige Daten zu speichern und die Integrität von Informationen zu überprüfen. Beispielsweise können Blockchains im Lieferkettenmanagement die Produktions-, Transport- und Verkaufsverbindungen des Produkts aufzeichnen, die Authentizität und Verfolgung der Daten sicherstellen und die Transparenz und Effizienz der Lieferkette verbessern. Der Konsensmechanismus ist der Schlüssel zur Aufrechterhaltung der Datenkonsistenz und des normalen Betriebs im Blockchain -Netzwerk. Verteilte Netzwerke erfordern Mechanismen zwischen Knoten, um neue Blöcke und Vereinbarungen im Kettenstatus hinzuzufügen. Zu den gemeinsamen Konsensmechanismen gehören "Arbeitsnachweis" und "Zertifikat". Aufgabensicher verlangt der Knoten, um um das Recht auf die Blockchain zu konkurrieren, indem die Schwierigkeit des Computers gelöst wird, und der Steak -Beweis erfordert, dass der Knoten auf eine bestimmte Menge an digitalen Vermögenswerten gefährdet ist, um eine bestimmte Menge an digitalen Vermögenswerten zu erhöhen. Dieser Konsensmechanismus garantiert nicht nur die Sicherheit und Stabilität der Blockchain, sondern inspiriert auch den Knoten, aktiv an der Netzwerkwartung teilzunehmen. Beispielsweise plant Ether Leeum, von Arbeitsnachweis zu Steak zu wechseln, um die Nachhaltigkeit der Skalierung zu verbessern. Zusammenfassend bilden verteilte Unveränderlichkeits- und Konsensmechanismen eine Grundlage für Blockchains und zeigen hervorragende Anwendungen in verschiedenen Bereichen.Blockchain ist eine verteilte Methode zum Speichern und Verwalten von Daten, die wichtige Elemente wie Punkt -zu -Punkt -Übertragung, Konsensmechanismus und Verschlüsselungsalgorithmen kombinieren. Das Folgende ist eine detaillierte Erläuterung der Blockchain:

Wesentliches Konzept:

Kettendatenstruktur: Die Essenz von Blockchain ist eine Kettendatenstruktur, und jeder Datenblock ist mit einer chronologischen Reihenfolge verbunden, um eine konstante Kette zu bilden, die sich erweitert. Unbekannte: Durch die Kryptographie können sie nach der Aufzeichnung der Daten in der Blockchain nicht reduziert werden, um die Authentizität und Integrität der Informationen zu gewährleisten.technische Hauptelemente:

Punktübertragung: Knoten im Blockchain-Netzwerk übertragen Daten über den Punktpunktmodus, ohne dass ein zentraler Server erforderlich ist. Konsensmechanismus: Stellen Sie das Vertrauen fest und teilen Sie die Rechte zwischen den einzelnen Knoten durch mathematische Algorithmen, um die Systemtransparenz und Sicherheit zu gewährleisten. Dies ist die Essenz der Blockchain -Technologie und dessen Dezentralisierungsschlüssel. Verschlüsselungsalgorithmus: Blockchain verwendet Verschlüsselungsalgorithmen, um Daten zu verschlüsseln, um die Sicherheit der Übertragungs- und Datenzugriffssicherheit zu gewährleisten.Technische Merkmale:

Verteilte Berechnungsarchitektur: Blockchain verwendet die verteilte Computerarchitektur, um Daten über Blockchain zu überprüfen und zu speichern, um die verteilte Datenspeicherung und -verwaltung zu realisieren. Real -Time Update: Knoten im Blockchain -Netzwerk -Update in Echtzeit über Konsensalgorithmen, um die Datenkonsistenz und Echtzeit sicherzustellen. Smart Contracts: Blockchain führt intelligente Verträge ein, ein automatisiertes Szenario, mit dem Benutzer Daten direkt manipulieren und die Programmierbarkeit und Flexibilität von Blockchain verbessern können.Anwendungsfeld:

Blockchain -Technologie stammt aus der Grundtechnologie von Bitcoin. Aufgrund seiner hohen Sicherheit und seines betrieblichen Komforts wird es im Finanzbereich weit verbreitet. Darüber hinaus hat die Blockchain -Technologie ein großes Anwendungspotential in den Bereichen Kettenmanagement, Urheberrechtsschutz, digitale Identitätszertifizierung usw. gezeigt. Sie realisiert Sicherheit, Transparenz- und nicht -intermittierende Daten durch Schlüsselelemente wie Kettendatenstrukturen, Konsensmechanismen und Verschlüsselungsalgorithmen. Mit der kontinuierlichen Entwicklung der Technologie wird Blockchain in vielen Bereichen eine wichtige Rolle spielen.