01. Blockchain -Synchron

02.

Fetcher begann zuerst, Blöcke zu synchronisieren. Warten Sie dann, bis verschiedene Ereignisse unterschiedliche Synchronisationsmethoden verursachen.

Die synchronisierte Prozedur ruft die von PM.Synchronise -Methode zur Ausführung auf.

gopm.txsynclop () coroutine im Protokollmanager -Protokollmanagement.

TXSYNCLOOP -Synchron -Transaktionsschleife ist in drei Teile unterteilt:

Funktionen Senden von Transaktionen.

Wählen Sie die Funktion.

Der Fall der drei Coroutinen, denen er hört.

So speichern Sie Informationen zu Blockchain

So speichern Sie Informationen in Blockchain: API-Anruf von Blockchain-Plattform

Im Allgemeinen bieten Blockchain-Plattformen relevante Schnittstellen wie RPC, HTTP, HTTP, HTTP. Natürlich sind die Plattformen unterschiedlich. Das freundliche Niveau ist anders. Einige Unternehmen, die sich auf APIs spezialisiert haben, wie Blockcypher, bieten möglicherweise freundliche Anrufoberflächen an. Es ist nicht sehr bequem, Antworten auf Mobiltelefone zu schreiben. Suche

Wie für den erhaltenen Inhalt, die Hash -Dateiaufzeichnungen in der Kette sowie für herkömmliche Cloud -Speicher gibt es auch Blockchain -basierte Speicherlösungen wie IPF, Story usw.

Simply eingerichtet und das Speichern von Blockchain -Daten offiziell in die Blockchain enthalten, die den Formel -Algorithmus -Prozess durchläuft. Alle Knoten auf dem Raster zeigen, dass der Block akzeptiert wird, und die Akzeptanzmethode besteht darin, den Zufallswert des Hash -Blocks den letzten Wert des Hash -Blocks zu erzielen. Die Produktion der schnellen Interesse wird auf der Grundlage von Blockchain erweitert.

Wie übertragen Sie die Daten in welcher Weise eine Blockchain?Blockchain ist eine Kettendatenstruktur, die Datenblöcke in chronologischer Reihenfolge kombiniert und auf kryptografische Weise garantiert wird, die mit und nicht zweckmäßig beeinträchtigt ist. Im Allgemeinen ist die Blockchain -Technologie eine neue dispergierte Infrastruktur- und Computerparadigma, die Blockchain -Datenstrukturen zum Überprüfen und Speichern von Daten verwendet, Knotenkonsensusalgorithmen zum Generieren und Aktualisieren von Daten verwendet, die Kryptographie zur Gewährleistung der Übertragung und des Datenzugriffs und zur Verwendung von Daten zu verwenden und Intelligenz verwenden. automatisiertes Skript zum Programmieren und Betrieb von Daten.

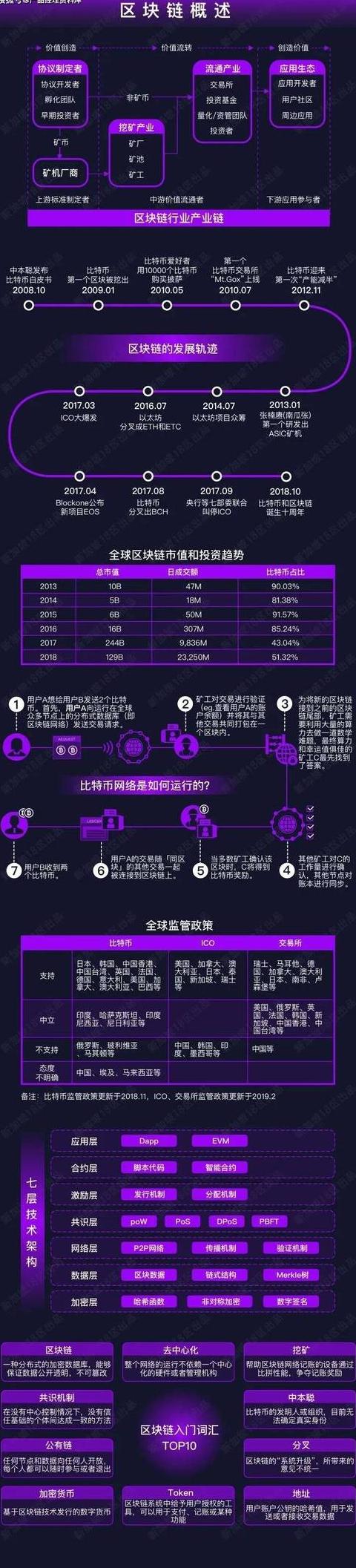

Bitte spre chen Sie kurz über Blockchain! DankeBlockchain für die einfachste Erklärung der einfachsten Bedeutung, die Blockchain

Blockchain zu verstehen, wird zunehmend verwendet und spielt eine große Rolle. Blockchain wird der Vordergrund der globalen technologischen Entwicklung. Zusammen mit künstlicher Intelligenz, Quanteninformationen, Mobilkommunikation und Internet der Dinge wird sie als neue Generation von Informationstechnologie eingestuft.

Blockchain ist eine Datenbank, die auf Computernetzwerke geteilt wird. Sobald der Datensatz zum Datenlink hinzugefügt wurde, ist es schwierig zu ändern. SicherstellenDass alle Kopien der Datenbank gleich sind, führt das Netzwerk kontinuierliche Inspektionen durch.

Blockchain -Datenbank

Jeder weiß, dass Daten alle Informationen wie Transaktionsinformationen sein können. Diese Dateninformationen können in einem Block interaktiver Daten miteinander verbunden werden. Diese Datenblöcke können nacheinander in einer Datenverbindungsverbindung gebildet werden. Der grundlegende Teil der Blockchain -Datenbank ist in der folgenden Abbildung dargestellt:

Wie die Blockchain

Wir verwenden eine Internet -Transaktion, um die Betriebsmethode und die in der Blockchain enthaltenen Schritte dieser Übertragung zu erläutern:

Schritt 1: Übergänge. Nehmen wir an, Zhang San verkaufte Li als Online -Artikel und hat eine Online -Transaktion durchgeführt. In den aufgezeichneten Daten werden detaillierte Transaktionensinformationen aufgeführt, einschließlich digitaler Signaturen aller Parteien.

Schritt 2: Das Transaktionsregister wird über das Netzwerk gesteuert. Computer im Netzwerk, die als "Knoten" bezeichnet werden, überprüfen die Details der Transaktionen, um sicherzustellen, dass die Transaktionen korrekt und wertvoll sind.

Schritt 3: Hinzufügen von Registrierungen, die durch Netzwerkprüfung in den Datenblock akzeptiert werden. Der Blockdo -Datenblock enthält einen eindeutigen Code. Es enthält auch einen eindeutigen Code für den vorherigen Datenblock in der Datenverbindung.

Schritt 4: Datenblöcke werden zur Datenblockchain hinzugefügt. Der eindeutige Code wird durch Datenblockaden in einer bestimmten Reihenfolge zusammengefügt.

Welchen importieren externe Daten in die Smart Blockchain -Verträge?Aus technischer Sicht werden intelligente Verträge als Netzwerkserver angesehen, diese Server werden jedoch nicht online mit IP -Adressen, sondern in Blockchain (Smart Chainnova) nicht online festgelegt. Auf diese Weise kann ein bestimmtes Vertragsprogramm darauf ausgeführt werden. Im Gegensatz zu Online -Servern können intelligente Verträge jedoch von allen angesehen werden, da der Code und der Status dieser intelligenten Verträge in Blockchain sind (vorausgesetzt, Blockchain ist öffentlich). Darüber hinaus stützen sich intelligente Verträge im Gegensatz zu Online -Servern nicht auf ein bestimmtes Hardware -Gerät. Tatsächlich wird der Smart Contract Code von allen in den Minen enthaltenen Geräten ausgeführt (dies bedeutet auch, dass die in einen einzelnen Vertrag eingängige Rechenleistung begrenzt ist, obwohl die automatische Schwierigkeit des Bergbaus diesen Effekt reguliert). Smart Contracts sind auf Blockchain programmierte Sprachen. Normalerweise schreiben Menschen nicht selbst Bytecode, sondern kompilieren es aus fortgeschritteneren Sprachen wie Solidity, einer dedizierten JavaScript -ähnlichen Sprache. Diese Bytecode enthält Richtlinien für die Blockchain -Funktionalität, sodass der Code problemlos mit ihm interagieren kann, wie z.

Die Fether -Synchronisation in der Ethereum -Quellcode -Analyse Blockdatensynchronisation ist in passive Synchronisation und aktive Synchronisation unterteilt. Fetcher ist für die passive Synchronisation verantwortlich, und seine Hauptaufgaben umfassen das Erhalten neuer Block- und Synchronisationsübertragungen. Die neu erstellten Blöcke verbreiten sich über NewblockHashesg und Newblockmsg. Fether Object enthält neue Blockinformationen, indem diese Nachrichten empfangen werden. Fetcher unterteilt sich in den Synchronisationsprozess in mehrere Stufen und legt für jede Stufe ein Statusfeld fest, um Phasendaten aufzuzeichnen. Synchronisieren Sie zunächst den Hash -Block. Wenn es ein Hash genommen wird, wird der Hash im entfernten Knoten markiert und benötigt, wenn der Hash in der lokalen Datenbank existiert. Wenn es nicht existiert, wird es auf die unbekannte Liste platziert. Anschließend wird das lokale Abrufmodul über den Kanal benachrichtigt, um den Kopf und den Körper des Blocks zu durchsuchen. Das Fether -Modul wird in den Aufnahme- und Fertigstellungslisten basierend auf dem Kopf- und Körperzustand verwaltet. Wenn Sie bestätigen, dass es in den Listen der Einnahme und Fertigstellung keinen bestimmten Hash -Block gibt, legen Sie Hash auf die angekündigte Liste und bereiten Sie sich darauf vor, Ihren Kopf und Körper zu ziehen. Das Fetcher -Modul wählt regelmäßig den Block des Blocks aus der Liste, die über den Fetchtimer angekündigt wurde, um den Kopf zu ziehen. Wenn Sie Ihren Kopf ziehen, wählen Sie den zu heruntergeladenen Block aus, übertragen Sie von der Mitteilung in die Quittung und senden Sie eine Downloadanfrage. Die Anfrage des Headers wird vom Remote -Knoten über den GetBlockHeadersg verarbeitet und kehrt zum lokalen Knoten zurück. Die Kopfverarbeitung beinhaltet die Filterung und Benachrichtigung der Objekte von Entlustern. Zu den wichtigsten Headerfilterschritten gehören die Überprüfung, Filterung von Inkonsistenzen mit der lokalen Datenbank und die Synchronisierung des Algorithmuskopfes. Platzieren Sie den gefilterten Kopf in die vollständige oder unvollständige Liste. Der Körpersynchronisationsprozess umfasst die Auswahl eines Hashs aus der vollständigen Liste, um den Körper zu synchronisieren. Die Body -Anfrage sendet eine GetBlockBodismsg -Nachricht über P.QuestBodies und wird in die Einrichtung der Entlader verarbeitet. Die Körperfilterung umfasst hauptsächlich die Logik der Filtration und Synchronisation und importiert letztendlich den vollen Block in die Datenbank. Der gesamte Prozess der Synchronisation des Blockblocks und der Blöcke umfasst komplexe und logische Mechanismen, einschließlich der Vorbeugung von DOS -Angriffen, der Einschränkung der Blockhöhen, der Synchronisation von Headern und Körpern usw. Das ultimative Ziel ist es, sicherzustellen, dass die Blockchain im Bereich mit fernen Knoten synchronisiert bleibt. Was ist die Algorithmus -Alternative Formel?

EHHEREUM wird vom Wellish Virtual Machine Algorithmus verwendet. Dies ist ein intelligentes Vertragssystem, das auf Ben Technology -basierten Ben Technology basiert, um die Verteilung von Anwendungen und Informationsmanagement durchzuführen. Das Folgende ist eine detaillierte Erklärung der Eteumum -Liste und der Details der Algorithmen: 1. Everum -Eingang zum Everum -Eintrag

ETE Meterum

Etemum ist eine offene Plattform. Anwendungen bietet ein weltweit hergestelltes Netzwerk, mit dem Anwendungen erstellt und getötet werden können. Im Gegensatz zu einzelnen Dienern betont das Netzwerk ungewöhnlicher Funktionen, um die Sicherheit und Zuverlässigkeit der Daten zu gewährleisten.

2. Die allgemeine Sicht auf das Eehe -Methoumum des Eehe -Methoumum des Eehere -Methoumum ist einer der Hauptgründe, die das Ehhereum -Suspensionssystem unterstützen. Es ist eine einfache virtuelle Maschine, die Code -Computer von intelligenten Auftragnehmern ausführt. Im EVM -Alphabet können Entwickler das Eteereumun Conterain -Netzwerk verwenden, um die Logik der Anwendung und den verteilten Namensblock und die Wertübertragung zu erreichen. Wenn sich ein moderner Vertrag im Staters Network befindet, kann er automatisch prä-logische Logik und Vorschriften durchführen.

3. VM -Algorithmus -Funktionen Virtuelle Klassifizierungsgeräte haben die folgenden Funktionen. Das interne Design ermöglicht Reinigungsreinigungsverträge in mehreren Programmsprachen, sodass die Entwickler von Entwicklern zunehmen. Gleichzeitig stellt der AVMS -Algorithmus den Austausch von Informationen und Speichern sicher, indem der Austausch von Informationen und Speicher gelobt wird. Darüber hinaus hat das Electomum Forum gut gestört und kann mit unterschiedlichen Anwendungsbedingungen anpassbar sein. Es nimmt zu und höhere Entwickler und Unternehmen und sind zum Büro der intelligenten Vertrags- und Technologie -Technologie geworden. p> Es handelt sich um eine Strategie, die von den Strategien verwendet wird, die zusammenfasst, und unterstützt intelligenten Vertrag und unterschiedliche Anwendungen, starke Sicherheit und gute Verbesserung.